Материалы по тегу: шифрование

|

06.07.2025 [16:23], Руслан Авдеев

Let's Encrypt начал выдавать бесплатные сертификаты для IP-адресов, но нужно это немногимУдостоверяющий центр Let's Encrypt начал выдачу сертификатов для IP-адресов. PositiveSSL, Sectigo и GeoTrust тоже могут выдавать TLS/SSL для IP-адресов, но за $40-$90/год, тогда как Let's Encrypt делает это бесплатно, сообщает The Register. Благодаря этому владельцы ресурсов в Сети смогут предложить безопасное соединение, привязанное к «числовому» адресу ресурса, избегая расходов на доменное имя. Общедоступным сервис станет до конца 2025 года. Впрочем, никаких веских причин использовать IP-адреса при обращении к ресурсам у большинства пользователей нет. Логичнее и привычнее использовать DNS. Кроме того, в отношении доменных имён установлены правила арбитража, существует единая политика Uniform Domain Name Dispute Resolution Policy (UDRP), а споры относительно IP-адресов могут быть очень запутанными.

Источник изображения: FlyD/unsplash.com Тем не менее сертификаты для IP-адресов стали востребованы, как минимум, с 2017 года и есть по крайней мере несколько сценариев, когда их использование оправдано. Так, хостинг-провайдер может создать целевую страницу на случай, если кто-то введёт в браузере IP-адрес вместо доменного имени. Некоторые компании и вовсе не хотят платить за доменное имя, им тоже будет достаточно сертификата для IP. Кроме того, DoH-серверы тоже могут выиграть от использования таких сертификатов. Ещё один сценарий — использование прямых IP-адресов для безопасного удалённого доступа к определённым домашним устройствам вроде NAS или короткоживущих подключений для администрирования серверов. Краткосрочные соединения с отдельными сертификатами, вероятно, через несколько лет станут нормой отрасли. В таких случаях придётся автоматизировать обновление сертификатов владельцами, но инструменты для этого уже существуют. Let's Encrypt ограничивает действие сертификата для IP-адреса шестью днями по соображениям безопасности. В апреле всемирная организация CA/Browser Forum проголосовала за сокращение сроков действия SSL/TLS-сертификатов. С весны 2029 года они будут действовать не более 47 дней, а не 398 дней, как сейчас.

16.04.2025 [17:58], Руслан Авдеев

47 дней вместо 398: вскоре срок действия новых SSL/TLS-сертификатов заметно сократитсяЦентральный орган, объединяющий разработчиков веб-браузеров, эмитентов сертификатов безопасности и прочих причастных — CA/Browser Forum — проголосовал за сокращение сроков действия SSL/TLS-сертификатов. С 15 марта 2029 года они будут действительны не более 47 дней, сообщает The Register. Сегодня сертификаты, лежащие в основе, например, HTTPS действуют до 398 дней до того, как их будет необходимо обновить. В прошлом году Apple выдвинула предложение сократить время их действия и, похоже, получила поддержку IT-гигантов. Основной довод «за» — короткое время обновления означает, что скомпрометированные или украденные сертификаты будут действительны относительно недолго, что теоретически позволит снизить возможный ущерб. С другой стороны, это усложнит жизнь продавцам и покупателям сертификатов, если они не хотят или не могут пользоваться сервисами вроде Let's Encrypt. Голосование о сроках сокращения действия сертификатов прошло в минувшие выходные, 25 участников проголосовали «за», а Entrust, IdenTrust, Japan Registry Services, SECOM Trust Systems и TWCA воздержались. Apple, Google, Microsoft и Mozilla единогласно проголосовали за предложение. По словам представителя CA/B Forum, такое единодушие свидетельствует о желании отрасли укрепить цифровую безопасность для всех. Помимо прочего, как ожидается, это поможет приготовиться к рискам «эры квантовых вычислений».

Источник изображения: Greg Martínez/unsplash.com Таким образом, с 15 марта 2026 года все новые сертификаты будут действовать 200 дней, в том числе речь и о Domain Control Validation (DCV). С 15 марта 2027 года сроки действия сократятся до 100 дней. Наконец, с 15 марта 2029 года новые SSL/TLS-сертификаты будут валидны 47 дней, а DCV — всего 10 дней. Примечательно, что с января 2020 года Apple уже и так отказывается принимать TLS-сертификаты со сроком действия более 398 дней (13 мес.). Постепенно ужесточение требований, как ожидается, поможет компаниям адаптироваться к изменениям. Вероятно, системным администраторам в скором будущем придётся перейти на автоматизированные системы работы с SSL/TLS-сертификатами.

25.03.2025 [15:13], Руслан Авдеев

Cloudflare задействовала генераторы волн для получения истинно случайных чиселCloudflare внедрила новые источники случайных чисел для шифрования сетевого трафика — в своём блоге компания объявила, что создала «стену энтропии» из 50 генераторов волн в новой европейской штаб-квартире в Лиссабоне. Совершенно непредсказуемый рисунок волн записывается камерой и оцифровывается. Истинно случайный характер получаемых данных служит для защиты десятков миллионов HTTPS-запросов, ежесекундно обрабатываемых Cloudflare. Компания разработала собственную, безостановочно работающую волновую машину. Прозрачный параллелепипед длиной 45 см заполнен полулитром уникальной жидкости Hughes Wave Fluid Formula (в составе две несмешивающихся жидкости) разных цветов для создания реалистичных «океанских волн». Ёмкость с жидкостью качается из стороны в сторону 14 раз в минуту или 20 тыс. раз в день. Стену внедрили в марте 2025 года, но в компании заявляют, что разработка велась 15 месяцев, а сама идея появилась ещё в 2023 году. Большая часть времени ушла на повышение надёжности механических компонентов. По словам представителя Cloudflare, компании не удалось приобрести достаточного количества генераторов волн необходимого размера на eBay и из других источников. В результате она договорилась о партнёрстве с американской Hughes Wave Motion Machines для создания собственного оборудования. Cloudflare уже известна тем, что использует стену из 100 лавовых ламп в штаб-квартире в Сан-Франциско для получения истинно случайных чисел. Стену точно так же непрерывно снимает камера, оцифровывающая перемещение потоков жидкости в лампах. В Лондоне применяется массив двойных маятников, тени от которых в разных условиях освещения так же фиксируются камерой. В техасском офисе компания использует коллекцию подвесных полупрозрачных элементов (мобили), отбрасывающих тени на стены — потоки воздуха, освещение и прочие факторы создают требуемый хаос. А в Сингапуре компания и вовсе задействовала счётчик частиц, «наблюдающий» за естественным распадом урана.

11.12.2024 [23:47], Владимир Мироненко

BadRAM: для обхода защиты виртуальных машин в процессорах AMD EPYC достаточно оборудования стоимостью всего $10

amd

cpu

ddr4

ddr5

dram

epyc

hardware

виртуализация

информационная безопасность

уязвимость

шифрование

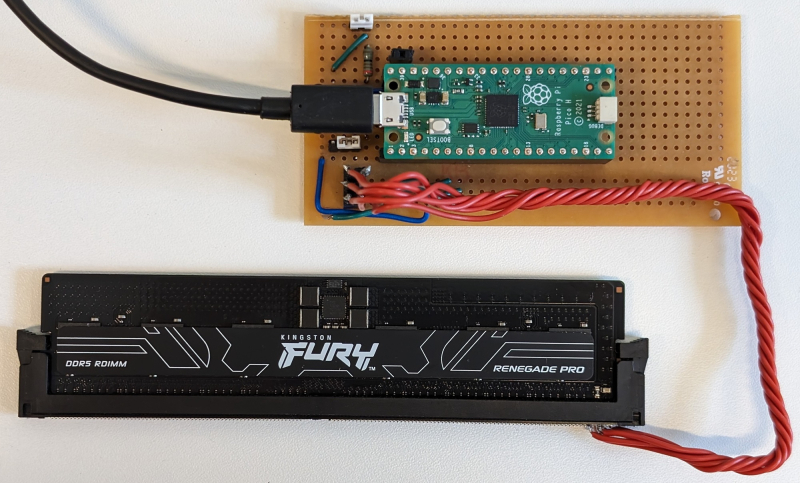

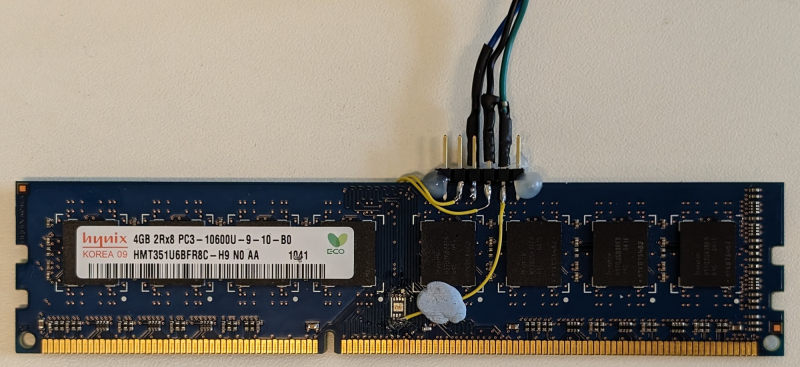

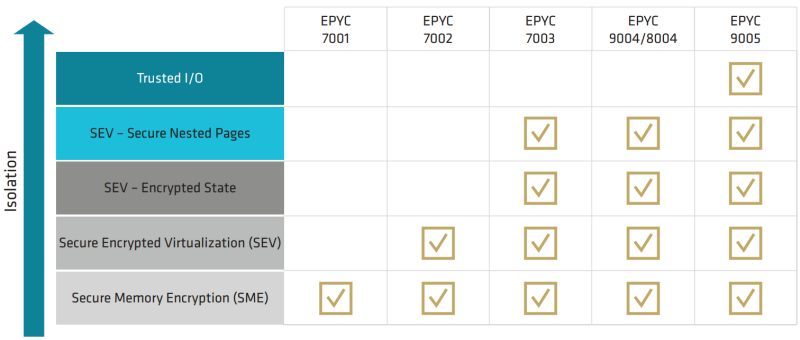

Исследователи Лёвенского католического университета (Бельгия), Любекского университета (Германия) и Бирмингемского университета (Великобритания) обнаружили, что система защиты виртуальных машин от атак с использованием вредоносного гипервизора AMD SEV-SNP (Secure Nested Paging), не так безопасна, как утверждает разработчик, пишет The Register. Технологии Secure Encrypted Virtualization (SEV) предоставляют доверенную среду исполнения (TEE), призванную обеспечить защиту виртуальных машин от незаконных попыток вмешательства со стороны тех, кто имеет доступ к оборудованию ЦОД. Механизм SEV-SNP реализован в процессорах AMD EPYC, начиная с 7003 (Milan). Аналогичные механизмы есть и у конкурентов: Intel Software Guard Extensions (SGX) и Trusted Domain Extensions (TDX), а также Arm Confidential Compute Architecture (CCA). Все эти технологии отвечают за шифрование памяти и изоляцию ресурсов. Исследователи разработали способ обхода SEV-SNP, который они назвали BadRAM (CVE-2024-21944 и AMD-SB-3015). Для атаки требуется оборудование стоимостью около $10, включая Raspberry Pi Pico, разъём DDR и батарею на 9 В. Атака BadRAM требует наличие физического доступа к оборудованию. Она основана на манипуляциях с чипом SPD (Serial Presence Detect), который передаёт данные о модуле DDR4/DDR5 во время загрузки системы. Манипулируя SPD, злоумышленники создают адреса-фантомы для физической памяти, благодаря которым можно незаметно получить доступ к данным в виртуальной машине. «Мы удваиваем видимый в системе объём DIMM, чтобы обмануть контроллер памяти CPU и заставить его использовать дополнительные «фантомные» биты адресации, — объясняют авторы исследования. — Два разных физических адреса теперь ссылаются на одно и то же местоположение DRAM». С помощью таких фантомов злоумышленники могут обойти защиту памяти, раскрывая конфиденциальные данные или вызывя сбои. BadRAM позволяет подделать критически важные отчёты удалённой аттестации и вставлять необнаруживаемые бэкдоры в любую виртуальную машину, защищённую SEV-SNP. Атака может быть реализована и без физического доступа к оборудованию, поскольку некоторые поставщики DRAM оставляют чип SPD разблокированным, что противоречит спецификациям JEDEC. Авторы исследования обнаружили по крайней мере два DDR4-модуля Corsair без должной защиты SPD. Память DDR3 тоже может быть взломана путём замены чипа SPD. «BadRAM полностью подрывает доверие к технологии защищённой зашифрованной виртуализации AMD (SEV-SNP), которая широко используется крупными поставщиками облачных услуг, включая Amazon AWS, Google Cloud и Microsoft Azure», — сообщил The Register Джо Ван Балк (Jo Van Bulck), профессор лаборатории DistriNet на кафедре компьютерных наук KU Leuven. Исследователи отметили, что решения SGX и TDX Intel не имеют такой уязвимости, поскольку в них реализованы контрмеры против создания псевдонимов (alias) памяти. Arm CCA, судя по спецификации, тоже не имеет проблем, но для проверки этого у исследователей не было коммерческих чипов. Полный доклад об атаке исследователи планируют представить в мае 2025 года на конференции IEEE Symposium on Security and Privacy. Исследователи уведомили AMD о найденных проблемах в феврале 2024 года. «AMD рекомендует использовать модули памяти, которые блокируют SPD, а также следовать передовым практикам в области физической безопасности систем. AMD также выпустила обновления прошивок защиты от уязвимости», — сообщили в AMD ресурсу The Register в ответ на просьбу прокомментировать публикацию исследователей.

20.08.2024 [14:16], Руслан Авдеев

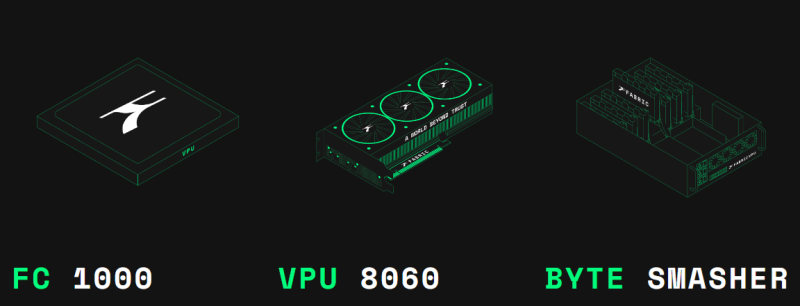

Разработчик универсальных криптоускорителей Fabric Cryptography привлёк $33 млнПредлагающий чипы для аппаратного ускорения криптографических операций стартап Fabric Cryptography Inc. в ходе раунда финансирования A сумел привлечь $33 млн для поддержки дальнейшей разработки своих продуктов. По данным Silicon Angle, общий объём внешнего финансирования достиг $39 млн. Ведущими инвесторами стали Blockchain Capital и 1kx, свой вклад сделали и криптовалютные компании Offchain Labs, Polygon и Matter Labs. Основным продуктом компании является SoC Verifiable Processing Unit (VPU), специально созданный для обработки криптографических алгоритмов. На обработку таких алгоритмов требуется немало вычислительных ресурсов при (де-)шифровании больших массивов данных. Вендор заявляет, что VPU могут более эффективно использовать криптографическое ПО, чем традиционные процессоры, снижая эксплуатационные расходы. На рынке уже имеются многочисленные чипы для криптографических задач. Однако многие из них оптимизированы лишь для определённого набора криптографических алгоритмов. Fabric Cryptography наделила VPU набором команд (ISA), оптимизированных именно для операций, применяемых при шифровании и хешировании. Это позволяет перепрограммировать VPU для новых алгоритмов. VPU включает RISC-V ядра, векторные блоки, быстрый неблокирующий интерконнект и унифицированную память неназванного типа. Чип FC 1000 включает один VPU. PCIe-карта VPU 8060 включает три чипа FC 1000 и 30 Гбайт памяти с пропускной способностью около 1 Тбайт/с. Сервер Byte Smasher включает до восьми VPU 8060 и обеспечивает производительность более 1 Тбайт/с на задачах хеширования. Первым целевым примером использования VPU является ускорение алгоритмов ZKP (Zero-knowledge proof, доказательство с нулевым разглашением), которые применяются некоторыми блокчейн-платформами. В Fabric Cryptography рассказали, что получили предварительные заказы на VPU на десятки миллионов долларов именно от клиентов, рассчитывающих на выполнение ZKP-задач. Fabric Cryptography намерена использовать полученные инвестиции на разработку новой, более производительной версии ускорителя и найм разработчиков ПО. Сейчас в компании работают более 60 инженеров, перешедших из AMD, Apple, Galois, Intel, NVIDIA и т.д. В комплекте с чипами компания предлагает компилятор и несколько связанных инструментов, которые упрощают внедрение приложений, использующих VPU.

27.07.2024 [00:25], Руслан Авдеев

Дешёвые сканеры штрихкодов помогли в кратчайшие сроки восстановить пострадавшие от CrowdStrike компьютеры

bitlocker

crowdstrike

microsoft

software

windows 11

австралия

автоматизация

администрирование

информационная безопасность

операционная система

сбой

шифрование

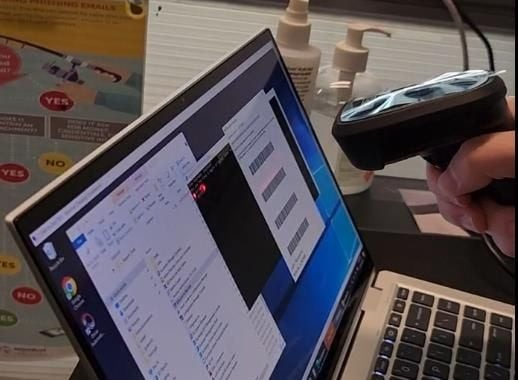

Вскоре после недавнего массового сбоя ПК на Windows, произошедшего по вине компании CrowdStrike, в австралийском подразделении консалтингового бизнеса Grant Thornton нашли удобный способ быстро избавиться от «синих экранов смерти» (BSOD). The Register сообщает, что один из технических специалистов компании вовремя вспомнил о том, что самые простые сканеры штрихкодов воспринимаются ПК как клавиатуры.

Источник изображения: Grant Thornton Это совершенно бесполезное на первый взгляд знание приобрело большое значение, когда в компании попытались найти решение проблемы, созданной CrowdStrike. В австралийском филиале Grant Thornton в цикл бесконечной перезагрузки отправились сотни ПК и не менее ста серверов. При этом все они были защищены с помощью BitLocker, поэтому в процессе восстановления требовался ввод 48-символьного ключа для расшифровки раздела. Если работу серверов удалось восстановить вручную, то для ПК пришлось придумать инструмент автоматизации. Открыто рассылать ключи для BitLocker было бы слишком рискованно, да и зачитывать их по телефону или диктовать лично весьма затруднительно. Поэтому в компании сконвертировали ключи в штрихкоды, которые можно мгновенно отсканировать с экрана ноутбука администратора.

Источник изображения: PublicDomainPictures/unsplash.com В результате все ПК заработали уже к обеду, на починку каждого из них ушло 3–5 минут, тогда как в случае серверов на ручное восстановление уходило по 20 минут. В Grant Thornton сожалеют лишь о том, что не догадались сразу использовать QR-коды, тогда зашифровать в них можно было бы больше данных, полностью автоматизировав процесс восстановления. Впрочем, в компании и без того в восторге, что отделались малой кровью в сравнении с другими бизнесами. Масштабный сбой стал последствием выпуска некорректного обновления системы защиты CrowdStrike. В самой Microsoft первопричиной недавнего масштабного сбоя назвали вынужденное соглашение 2009 года с Евросоюзом, согласно которому разработчикам защитных программ обеспечили низкоуровневый доступ к операционным системам Windows. В CrowdStrike признали собственную вину и сослались на баг в программе тестирования собственных апдейтов. Редакция со своей стороны желает системным администраторам никогда не сталкиваться с такими проблемами.

26.03.2024 [15:38], Руслан Авдеев

Защищённый рекордсмен: Apricorn представила 24-Тбайт USB-накопитель с аппаратным шифрованиемКомпания Apricorn, специализирующаяся на выпуске USB-накопителей с аппаратным 256-бит AES XTS шифрованием, анонсировала выпуск Aegis Padlock DT и его собрата Padlock DT FIPS, который соответствует правительственным стандартам США. По данным CDR Labs, компания первой на рынке представила 24-Тбайт модели. Новинки пригодятся в здравоохранении, финансовом секторе, образовании, а также госслужбам. Компания уже в третий раз выпускает рекордные для индустрии USB-накопители с аппаратным шифрованием, ранее речь шла о вариантах на 20 и 22 Тбайт. Padlock DT (FIPS) использует фирменную прошивку AegisWare. Он имеет интегрированную клавиатуру, позволяющую вводить PIN-код для (раз-)блокировки. Процесс аутентификации и шифрования ведётся силами самого устройства. То есть накопитель не использует никакое дополнительное ПО на компьютере, к которому его подключают. Нет и возможности обновить или модифицировать прошивку накопителя. Для подключения к ПК используется интерфейс USB 3.2 Gen 1 Type-B (5 Гбит/с). Для питания нужен внешний БП 12 В. Устройство весит более 1,2 кг при габаритах 18 × 28 × 5,9 см. На него распространяется ограниченная гарантия сроком на 3 года. Накопители одобрены Федеральной комиссией по связи США, а также сертифицированы для использования в Евросоюзе. Оба варианта накопителя совместимы с Windows, macOS и Linux. Стоимость Aegis Padlock DT ёмкостью 24-Тбайт составляет около $1400, FIPS-версия чуть дороже обычной. Производитель напоминает, что каждый год генерируется всё больше информации, при этом растёт и число киберугроз, поэтому сохранение резервных копий данных в оффлайн-режиме тоже очень актуально, а Apricorn, по её словам, единственная, кто предлагает столь ёмкие USB-накопители ёмкостью с возможностью аппаратного шифрования данных.

27.10.2023 [18:53], Андрей Крупин

Система криптографической защиты информации Secret Disk для Linux дополнилась средствами централизованного управленияКомпания «Аладдин» сообщила о выпуске обновлённой версии программного комплекса Secret Disk для Linux, предназначенного для предотвращения утечек конфиденциальной информации с помощью шифрования на рабочих станциях и серверах с отечественными ОС семейства Linux. Новая версия Secret Disk для Linux получила индекс 2.0, построена на базе клиент-серверной архитектуры и предоставляет возможность быстрого развёртывания системы защиты информации на большом количестве рабочих станций благодаря централизованному управлению. Также в состав продукта включён сертифицированный модуль средства криптографической защиты информации Secret Disk Crypto Engine.

Архитектура Secret Disk для Linux Изменения версии 2.0 продукта также включают возможность динамической группировки пользователей, контроль их статуса и состояния, централизованного управления политиками шифрования, а также графическую консоль управления и классическую командную строку. Программный агент разворачивается на компьютерах пользователей, обеспечивает криптографическую защиту информации и двухфакторную аутентификацию. Secret Disk для Linux позволяет построить систему защиты в Linux-инфраструктуре любой степени зрелости и совместим с классическими инструментами доставки и развёртывания ПО на Linux. |

|