Материалы по тегу: linux

|

19.07.2025 [15:58], Владимир Мироненко

Intel прекратила поддержку фирменного дистрибутива Clear Linux OSIntel объявила о прекращении поддержки оптимизированного для производительности дистрибутива Clear Linux OS. «Начиная с этого момента, Intel больше не будет предоставлять исправления безопасности, обновления или техническое обслуживание Clear Linux OS, а репозиторий Clear Linux OS на GitHub будет заархивирован и доступен в режиме только для чтения», — указано в заявлении компании на странице Clear Linux Project. Всем, кто в настоящее время использует Clear Linux OS, компания рекомендовала запланировать переход на другой активно поддерживаемый дистрибутив. Intel также отметила, что по-прежнему инвестирует в экосистему Linux, активно поддерживая различные проекты и дистрибутивы Linux с открытым исходным кодом и внося свой вклад в их оптимизацию для аппаратного обеспечения. Clear Linux был известен глубокой оптимизацией для x86-64, причём в производительности от этого выигрывали не только платформы Intel, но и AMD. Тем не менее, дистрибутив оставался достаточно нишевым. Как сообщил ранее ресурс Phoronix, в этом месяце Intel покинул Кирилл Шутемов (Kirill Shutemov) после 14 лет работы в компании, который внёс значительный вклад в развитие основных компонентов Intel для ядра Linux. Сообщается, что в последнее время Шутемов работал над аспектами управления памятью в ядре, а также принимал участие в реализации TDX в Intel. Согласно данным Phoronix, последний раунд увольнений Intel сильнее повлиял на разработку ПО, чем некоторые из предыдущих. В этот раз компанию покинули сразу несколько разработчиков Linux.

15.07.2025 [18:18], Сергей Карасёв

В SelectOS появились функции автоматической установки на выделенных серверах и запуска через облакоSelectel сообщила о выпуске обновлённой версии платформы SelectOS — серверной операционной системы корпоративного класса на базе Debian. Реализованные улучшения призваны снизить нагрузку на IT-специалистов при обеспечении высокого уровня безопасности и оптимизации затрат. В перечень ключевых нововведений вошли возможность автоматической установки на выделенных серверах и поддержка запуска через облако. Для SelectOS заявлена совместимость более чем с 500 конфигурациями аппаратного обеспечения, тестирование которых осуществляется в лаборатории Selectel. Говорится о расширении репозитория приложений, адаптированных под технологию DPDK. Изменения положительно отразятся на работе потоковых сервисов, для которых важны стабильность передачи данных и эффективная обработка больших потоков информации. В частности, как утверждает Selectel, расходы на передачу данных могут быть уменьшены в три раза при одновременном повышении эффективности использования одного ядра CPU до 120 %. В результате, операторы стриминговых платформ смогут обслуживать больше пользователей без необходимости наращивания серверных мощностей и без потери качества трансляций. «Мы развиваем SelectOS как специализированное решение для серверных задач, предлагая клиентам не набор разрозненных инструментов, а готовую оптимизированную платформу. Наша цель — не просто предложить альтернативу иностранному ПО, а создать систему, которая эффективно решает задачи бизнеса», — говорит продуктовый менеджер SelectOS. Отмечается, что с момента коммерческого запуска SelectOS в середине ноября 2024 года платформа была развёрнута более 2000 раз (подразумевается установка дистрибутива и запрос базовых пакетов из репозитория, без которых ОС не заработает). Количество полноценных установок ОС ежемесячно увеличивается примерно на 30 %. Selectel предлагает клиентам различные уровни экспертной и технической поддержки с возможностью выделения собственного специалиста для решения поставленных заказчиком задач.

28.06.2025 [17:10], Сергей Карасёв

Годовая выручка Canonical приблизилась к $300 млнЧастная компания Canonical, занимающаяся развитием Ubuntu, по сообщению ресурса Phoronix, направила в Регистрационную палату Великобритании финансовый отчет о работе в 2024 году. Выручка Canonical достигла $292 млн, что на 16,3 % больше по сравнению с 2023-м, когда было получено около $251 млн. Отмечается, что компания продолжает расширять бизнес. В 2014 году Canonical получила примерно $81 млн выручки, тогда как её штат насчитывал 337 сотрудников. По итогам 2024 года численность персонала достигла 1175 человек. Это более чем на 100 работников больше по сравнению с 2023 годом, когда в Canonical трудились 1034 человека. В финансовой документации сказано, что в 2024-м компания зафиксировала валовую прибыль в размере $258,4 млн. Для сравнения: годом ранее этот показатель равнялся $218,5 млн. Операционная прибыль в годовом исчислении поднялась с $11,2 млн до $15,5 млн, то есть показала рост на 38,4 %. Расходы Canonical на продажи и маркетинг в 2024 году достигли $77,5 млн, тогда как годом ранее они находились на уровне $75,4 млн. Затраты на исследования и разработки год к году поднялись с $31,6 млн до $36,8 млн. Общие и административные расходы составили $138,5 млн против $108,1 млн в 2023 году. Как отмечает Phoronix, в 2022 году появилась информация о том, что Canonical рассматривает возможность проведения первичного публичного размещения акций (IPO). В качестве ориентировочных сроков назывался 2023 год, но компания так и не вышла на биржу. Участники рынка полагают, что обсуждение возможности IPO может возобновиться на фоне укрепления финансового положения Canonical. Впрочем, компания может предпочесть остаться частной.

08.05.2025 [19:20], Сергей Карасёв

IBM представила сервер LinuxONE Emperor 5 на платформе Telum II для ИИ-задачКомпания IBM анонсировала сервер LinuxONE Emperor 5, который, как утверждается, обеспечивает высокие показатели производительности, безопасности и масштабируемости. Новинка ориентирована на работу с ИИ-приложениями и нагрузками, для которых требуется интенсивное использование данных. В основу LinuxONE Emperor 5 положена фирменная аппаратная платформа Telum II. Этот процессор содержит восемь ядер с фиксированной рабочей частотой 5,5 ГГц, а также ИИ-блок с производительностью 24 TOPS. Система может объединять до четырёх узлов (drawer) на базе Telum II. Максимальный объём памяти составляет 64 Тбайт.

Источник изображения: IBM Модель LinuxONE Emperor 5 спроектирована с прицелом на экономию энергопотребления, финансовых затрат и занимаемой площади в дата-центре. По заявлениям IBM, благодаря консолидации рабочих нагрузок система обеспечивает снижение общей стоимости владения до 44 % за пятилетний период лет по сравнению с сопоставимыми по классу x86-серверами. При этом заявлена высокая надёжность: доступность достигает 99,999999 %, что эквивалентно всего 315 мс простоя в течение года. «Организации могут сэкономить до 94 % затрат на программное обеспечение за пять лет, переместив облачные контейнерные рабочие нагрузки с платформ x86 на LinuxONE Emperor 5», — заявляет IBM. В IV квартале текущего года для LinuxONE Emperor 5 станут доступны ИИ-ускорители IBM Spyre Accelerator, выполненные в виде карт расширения PCIe. Они оптимизированы специально для генеративного ИИ. Для машины сертифицировано использование Red Hat Enterprise Linux, SUSE Enterprise Linux и Ubuntu Linux.

25.12.2024 [14:00], Владимир Мироненко

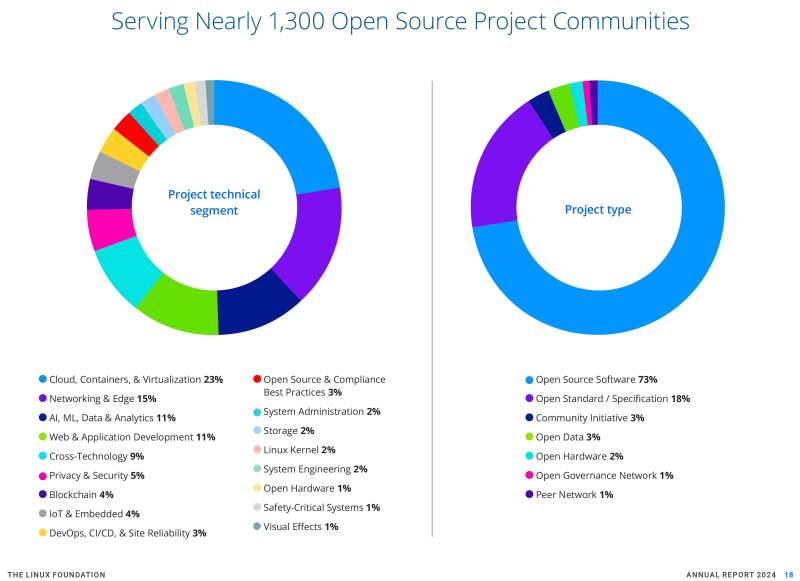

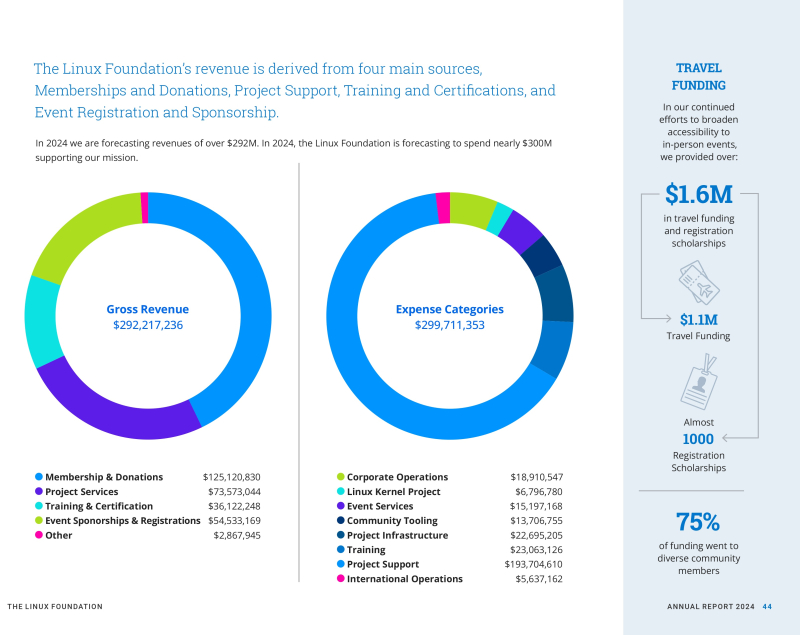

Linux Foundation сократила расходы на разработку ядра Linux до $6,8 млнОрганизация Foundation опубликовала отчёт за 2024 год. Всего за отчётный период организация получила $292,2 млн (год назад — $263,6 млн). Почти половина (43 % или $125,1 млн) полученных средств приходится на пожертвования и взносы участников организации. В прошлом году по этой статье было получено $118,2 млн. 25,1 % ($73,6 млн, год назад — $67 млн) было выделено организации в качестве целевой поддержка проектов; 18,6 % ($54,5 млн, год назад — $49,5 млн) приходится на поддержку мероприятий, а также регистрационные взносы на конференциях; 12,3 % ($36,1 млн, год назад — $27,2 млн) получено в качестве оплаты за обучающие курсы и получение сертификатов. Организация отметила, что доля затрат, связанных с разработкой ядра, в общем объёме расходов снизилась до 2,3 % с 2,9 % в 2023 году. В 2022 доля составляла 3,2 %, в 2021 году — 3,4 %. На разработку ядра Linux в этом году было израсходовано $6,8 млн, что на $1 млн меньше, чем в прошлом году и на $1,4 млн меньше, чем в позапрошлом году. Общая сумма расходов за 2024 год равняется 299,7 млн (в 2023 году — $269 млн). Расходы на не связанные с ядром проекты увеличились с $171,8 млн в прошлом году до $193,7 млн (64,6 % всех расходов). Расходы на поддержание инфраструктуры составили $22,69 млн (7,6 %, в прошлом году — $22,58 млн), затраты на программы обучения и сертификации — $23,1 млн (7,7 %, в прошлом году — $18,57 млн), затраты на корпоративные операции — $18,9 млн (6,3 %, в прошлом году — $17,1 млн), расходы на проведение мероприятий — $15,2 млн (5,0 %, в прошлом году — $14,61 млн), затраты на сопровождение сообщества — $13,7 млн (4,5 %, год назад — $13,5 млн). Расходы на международные операции выросли с $2,96 млн до $5,6 млн (1,8 %). Сообщается, что количество курируемых Linux Foundation проектов приблизилось к 1300, тогда как год назад их насчитывалось около 1100. Наибольшее число проектов Linux Foundation связано с облачными технологиями, контейнерами и виртуализацией (23 %), с сетевыми технологиями (15 %), ИИ (11 %), web-разработкой (11 %), cross-technology (9 %), безопасностью (5 %), Интернетом вещей (4 %) и блокчейном (4 %).

11.12.2024 [11:43], Сергей Карасёв

Южнокорейский интернет-гигант Naver представил собственный дистрибутив Linux — NavixКомпания Naver, управляющая ведущим интернет-порталом и самым популярным поисковиком в Южной Корее, сообщила о разработке собственного дистрибутива Linux. Программная платформа, получившая название Navix, основана на ядре Linux 5.14. Как отмечает The Register, при создании Navix использовались ресурсы Open Enterprise Linux Association (OpenELA). Эта торговая ассоциация была сформирована в августе 2023 года с целью разработки дистрибутивов, совместимых с Red Hat Enterprise Linux (RHEL). В состав Navix входит стандартный набор пакетов. По какой лицензии планируется распространять ОС, не уточняется. Страница проекта на GitHub в настоящее время включает только систему отслеживания ошибок. Naver обещает оказывать пользователям Navix бесплатную поддержку в течение десяти лет. При этом на протяжении пять лет будут предлагаться полноценные обновления всех компонентов, а ещё на протяжении пяти лет компания намерена распространять исправления, связанные с безопасностью, а также критические апдейты. Предполагается, что новый дистрибутив заинтересует разработчиков, корпоративных клиентов и операторов HPC-площадок. Для Navix заявлена совместимость с RHEL.

Источник изображения: Naver Сам южнокорейский интернет-гигант Naver также планирует широко применять Navix в своей IT-инфраструктуре. Кроме того, ОС станет доступна в качестве опции для виртуальных машин в публичном облаке Naver. Отмечается, что компания управляет как минимум двумя собственными дата-центрами. В частности, один из этих ЦОД был введен в эксплуатацию в 2023 году: он имеет мощность 270 МВт.

28.11.2024 [23:51], Владимир Мироненко

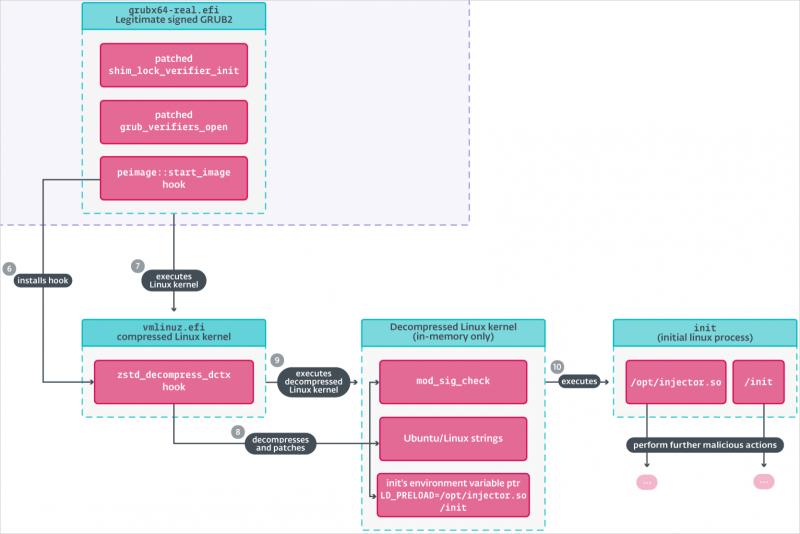

Обнаружен первый UEFI-буткит, нацеленный исключительно на LinuxИсследователи ESET сообщили о первом UEFI-бутките, нацеленном на Linux-системы. До этого злоумышленники использовали такого рода вредоносное ПО только для атак на компьютеры под управлением Windows, пишет BleepingComputer. Буткит Bootkitty (IranuKit) был загружен на платформу VirusTotal 5 ноября 2024 года в виде файла bootkit.efi. Как утверждают в ESET, по ряду признаков Bootkitty представляет собой подтверждение осуществимости атаки (proof-of-concept), которое работает только на некоторых версиях и конфигурациях Ubuntu и не является полноценной угрозой, используемой в реальных атаках. «Независимо от того, является ли это проверкой концепции или нет, Bootkitty знаменует собой интересный шаг вперед в ландшафте угроз UEFI, разрушая убеждение, что современные буткиты UEFI являются угрозами, эксклюзивными для Windows», — заявили исследователи, добавив, что появление буткита «подчеркивает необходимость быть готовым к потенциальным будущим угрозам». Как сообщили в ESET, основная цель буткита — отключить функцию проверки подписи ядра и предварительно загрузить два пока не известных двоичных файла ELF в процессе инициализации ядра. Bootkitty использует самоподписанный сертификат, поэтому он не будет выполняться в системах с включенной функцией Secure Boot, если только контролируемый злоумышленником сертификат уже не был прописан ранее. Во время загрузки компьютера буткит перехватывает функции в протоколах аутентификации безопасности UEFI, чтобы обойти проверки целостности Secure Boot, гарантируя загрузку буткита независимо от политик безопасности. После этого он подменяет функции проверки целостности и наличия подписи в загрузчике GRUB, в том числе для образа ядра. Затем Bootkitty перехватывает процесс распаковки ядра Linux и подменяет функцию проверки модулей ядра. Наконец, он позволяет прописать в LD_PRELOAD любую библиотеку, которая будет первой загружаться при запуске системы. Индикаторы компрометации (IoC), связанные с Bootkitty, были опубликованы в репозитории GitHub.

25.10.2024 [19:58], Руслан Авдеев

Бывший топ-менеджер Linux Foundation раскрыл причины изгнания российских программистов из списка разработчиков ядра LinuxИстория с удалением имён российских разработчиков из файла MAINTAINERS ядра Linux получила продолжение. По информации ресурса Phoronix, ситуацию прокомментировал бывший член совета директоров Linux Foundation Джеймс Боттомли (James Bottomley), активно принимающий участие в разработке и по сей день. Буквально на днях в Linux-сообществе разразился скандал — из файла MAINTAINERS удалили упоминания об 11 сопровождающих. Сообщалось, что записи могут вернуть, если будут предоставлены некие документы. Событие вызвало резонанс в Linux-сообществе, многие представители которого заявили, что отсутствие чётких критериев подобных репрессивных мер в будущем может грозить злоупотреблениями и ослаблением сообщества. Позже меры утвердил и создатель ядра Linux Линус Торвальдс (Linus Torvalds), подтвердив слухи о том, что изменения связаны с санкциями США в отношении России и решение не подлежит отмене. Впрочем, от подробных комментариев отказался и он. Зато ситуацию прояснил Боттомли, принеся извинения за саму форму, в которой состоялось негласное «отлучение» от Linux. По его словам, меры были приняты в отношении людей, связанных с российскими компаниями, попавшими в санкционный список OFAC SDN Министерства финансов США — такие люди не могут остаться в файле MAINTAINERS. Каким образом можно доказать непричастность к работе в подсанкционных компаниях, не уточняется. В частности, в списке оказался разработчик, который когда-то действительно был трудоустроен в попавшую под санкции компанию «Байкал Электроникс», которой ранее уже было отказано в приёме патчей для ядра. Среди других оказались, в частности, сотрудники SberDevices, NetUP, МГУ, Metrotek, «Открытая мобильная платформа» (ОС «Аврора»). Боттомли пояснил, что вся инфраструктура разработки Linux и огромное количество сопровождающих расположены в США, поэтому игнорировать законы этой страны не выйдет в любом случае. Разработчик выразил надежду, что из ядра не придётся удалять код уже добавленных патчей, и обещал посодействовать добавлению имён всех внёсших вклад в разработку Linux в файл CREDITS. Скоро юристы Linux Foundation, по его словам, должны опубликовать подробные материалы, посвящённые событиям. С дополнительными комментариями поспешил выступить известный разработчик Теодор Цо (Theodore Ts'o). Он подчеркнул, что разработчики не устанавливают правила и обязаны соблюдать существующее законодательство. Он также отметил, что между санкциями против Huawei и российских разработчиков есть разница, поскольку в США существуют разные санкционные режимы для отдельных структур и людей. Кроме того, аналогичные правила на самом деле действовали и раньше, например, в отношении авторских прав и копирайта.

22.09.2024 [00:58], Владимир Мироненко

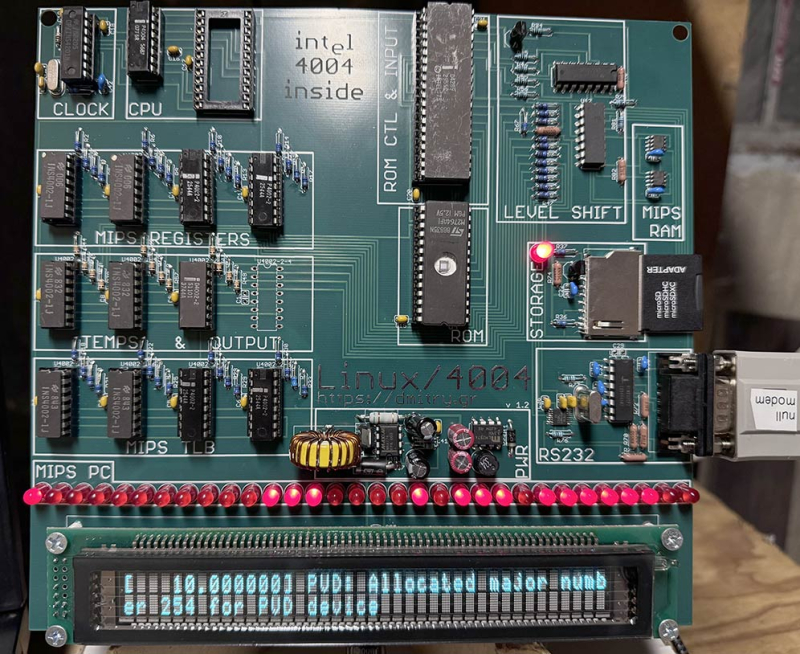

Linux запустили на Intel 4004 — загрузка заняла пять днейКак передаёт OpenNet, разработчик Дмитрий Гринберг сумел запустить ядро Linux с rootfs-окружением из Debian на 10-мкм 4-бит процессоре Intel 4004, вышедшем в конце 1971 года и считающемся первым в мире коммерчески доступным однокристалльным микропроцессором. У Intel 4004 всего 2300 транзисторов. Процессор имел всего 46 инструкций, а его пиковая производительность достигала примерно 93 тыс. операций в секунду. Из-за невозможности напрямую портировать ядро на Intel 4004 и из-за ограничений самого CPU автор решил написать эмулятор процессора MIPS R3000, внутри которого уже запускался Linux. Для запуска процессора автор в несколько подходов создал плату Linux/4004 на базе компонентов 1970-х годов, которые, как выяснилось, не так уж дёшевы. Естественно, плата содержит и гораздо более современные компоненты, позволяющие, к примеру, использовать SD-карту в качестве постоянной памяти. Из-за малой производительности Intel 4004 эмулятор работал медленно — на обработку каждой виртуальной секунды в эмулируемом окружении уходило почти 4 часа реального времени. После усовершенствования платы и ПО загрузка Linux сократилась с почти 9 дней до примерно 5 дней. Автор даже смог разогнать CPU с базовых 740 кГц до 790 кГц. Желающие повторить эксперимент могут воспользоваться опубликованными спецификациями и схемой платы, а также ПО.

09.09.2024 [12:10], Руслан Авдеев

LLM в комплекте: Red Hat выпустила платформу RHEL AI для работы с генеративным ИИRed Hat объявила о запуске платформы Red Hat Enterprise Linux AI (RHEL AI) для создания генеративных ИИ-решений в облачных средах. По данным Silicon Angle, анонсированный три месяца назад пакет ПО сделали общедоступным в ходе мероприятия Red Hat Summit. Ранее анонсированный пакет включает семейство открытых языковых моделей IBM Granite, а также инструмент настройки моделей InstructLab, разработанный самой RedHat. Всё это объединили в образ RHEL для развёртывания в гибридных облаках и на локальных площадках. В компании сообщили, что RHEL AI упростит и удешевит разработку компактных и недорогих моделей. Затраты на обучение моделей могут быть очень высокими, в Red Hat сообщают, что на создание некоторых передовых моделей уходит до $200 млн. И это только на обучение, без учёта стоимости самих данных и настройки, критически важной для выполнения специальных задач каждой конкретной компании. В Red Hat уверяют, что будущее за небольшими генеративными ИИ-моделями, большинство которых будет open source.

Источник изображения: Red Hat В компании рассчитывают, что RHEL AI станет основной платформой для создания «бюджетных» и открытых решений. По умолчанию предоставляется библиотека бесплатных LLM Granite общего назначения. InstructLab поможет в тонкой настройке моделей без обширных навыков, связанными с наукой о данных. А интеграция с Red Hat OpenShift AI упростит обучение, настройку и обслуживание моделей. RHEL AI позволит разворачивать генеративный ИИ в непосредственной близости от баз данных и хранилищ компаний. RHEL AI оптимизирован для развёртывания на новейших серверах Dell PowerEdge и обеспечивает все возможности, предоставляемые подпиской Red Hat, в т.ч. круглосуточную поддержку, расширенную поддержку жизненного цикла моделей и, например, правовую защиту Open Source Assurance. Поскольку RHEL AI фактически является расширением Red Hat Enterprise Linux, дистрибутив можно использовать и на любом другом оборудовании, в том числе в облаках. Решение уже доступно у AWS и IBM Cloud, в Google Cloud и Azure появится возможность использовать его позже в этом году. В IBM Cloud ожидается появление предложения «как услуги» — по подписке в самом облаке, но только в следующем году. Ранее сообщалось, что для запуска RHEL AI требуются весьма производительные сертифицированные системы с ускорителями, имеющими минимум 320 Гбайт памяти и хранилище от 200 Гбайт. Среди протестированных указаны серверы Dell с четырьмя NVIDIA H100, Lenovo с восемью AMD Instinct MI300X, а также инстансы IBM Cloud GX3. Вскоре обещана поддержка инстансов AWS EC2 P5 с NVIDIA H100 и ускорителей Intel. |

|