Материалы по тегу: безопасность

|

16.11.2023 [21:39], Сергей Карасёв

Патч рубль бережёт: не установленное вовремя обновление уже обошлось Rackspace почти в $12 млнКомпания Rackspace Technology, провайдер облачных услуг, продолжает нести финансовые потери в связи с атакой программы-вымогателя, происшедшей в конце 2022 года. Как сообщает ресурс Dark Reading, потери Rackspace из-за этого инцидента приблизились к $12 млн. Киберинцидент, напомним, случился в начале декабря 2022-го. Масштабный сбой произошёл из-за задержек с установкой патчей для уязвимостей в ПО. В течение нескольких недель Rackspace не могла справиться с последствиями вторжения и, в конечном итоге, приняла решение навсегда отключить свою службу Microsoft Exchange. В связи с кибератакой против компании подан коллективный иск. Ранее говорилось, что расходы Rackspace на устранение последствий кибератаки составят приблизительно $10,8 млн. Однако теперь стало известно, что сумма окажется больше. Причем есть вероятность, что в дальнейшем компания продолжит нести расходы в связи с инцидентом, поскольку судебные разбирательства продолжаются. Согласно документам, направленным Rackspace в Комиссию по ценным бумагам и биржам (SEC), расходы, касающиеся атаки программы-вымогателя, в I квартале 2023 года составили $1,7 млн, во II квартале — $4,9 млн. Таким образом, общая сумма потерь только в первом полугодии оценивается в $6,6 млн. Впоследствии к этой цифре были добавлены ещё $5,0 млн, что поднимает общие затраты до $11,6 млн. Rackspace отмечает, что ожидает выплаты в размере $5,4 млн по страхованию в области кибербезопасности. Вместе с тем компания до сих пор не погасила счета на сумму как минимум $6,0 млн, связанные с инцидентом.

16.11.2023 [21:33], Андрей Крупин

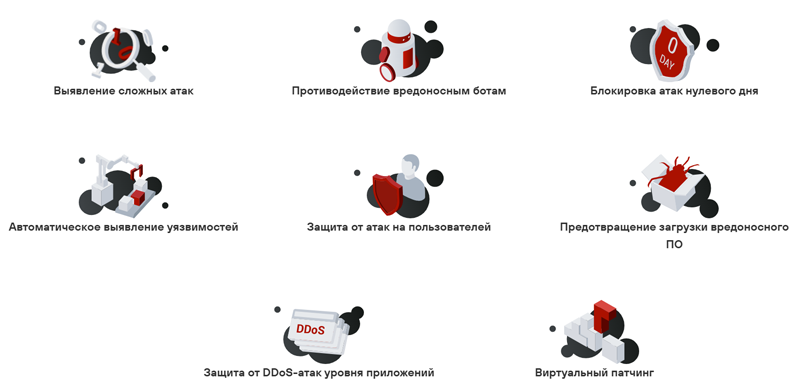

Positive Technologies представила PT Cloud Application Firewall — облачный продукт для защиты веб-приложенийКомпания Positive Technologies выпустила на рынок межсетевой экран уровня веб-приложений PT Cloud Application Firewall, доступный из облака и предлагаемый заинтересованным организациям по подписочной модели. В основу облачного брандмауэра положен программный комплекс PT Application Firewall, обеспечивающий комплексную защиту от известных угроз и атак нулевого дня, эксплуатации злоумышленниками уязвимостей в бизнес-логике приложений и онлайновых сервисов, DDoS-атак уровня L7 и вредоносных ботов. Также решение упрощает соблюдение требований PCI DSS и других международных, государственных и корпоративных стандартов безопасности.

Сценарии использования PT Cloud Application Firewall Решение PT Cloud Application Firewall ориентировано на организации малого и среднего бизнеса. Облачная версия продукта предоставляется по ежемесячной подписке, что позволяет выбрать оптимальный тариф в зависимости от загруженности веб-ресурса, не требует вложений в аппаратное обеспечение и привлечение специалистов по информационной безопасности. Установка, настройка и запуск брандмауэра осуществляются через партнёров Positive Technologies, а управлять им можно из любой точки мира. «По итогам девяти месяцев 2023 года доля PT Application Firewall в объёме отгрузок компании составила 16 %. За год продукт показал двукратный рост продаж. Сейчас за более чем 10 лет существования PT Application Firewall его пользователями являются около 2000 российских компаний из разных отраслей экономики. При этом мы не можем останавливаться в развитии, несмотря на тот факт, что сейчас продукт — лидер в своём классе. Сегодня мы выпускаем облачную версию PT Application Firewall, чтобы сделать защиту веб-приложений доступной для всех организаций. Но и это только первый шаг компании к переходу на cloud-native-платформу безопасной разработки, которая будет включать в себя и другие средства защиты», — говорится в заявлении Positive Technologies.

16.11.2023 [16:10], Андрей Крупин

UserGate представила релиз-кандидат ОС UGOS 7.1, а также новые ИБ-решения класса SIEM и EDRРоссийская компания UserGate объявила о релиз-кандидате версии 7.1 операционной системы UGOS, которая является основой для экосистемы UserGate SUMMA, включающей все необходимые инструменты для комплексной защиты современной IT-инфраструктуры. Платформа UGOS 7.1 Release Candidate получила поддержку технологии UserID с расширенными возможностями идентификации пользователей, новый движок IPSv3 модуля обнаружения вторжений и доработанные средства контроля сетевого трафика на уровне приложений L7 по модели OSI с возможностью создания пользовательских сигнатур. Помимо этого, ОС дополнилась поддержкой протокола VPN IKEv2 и технологии UpStream Proxy, позволяющей предоставлять безопасный доступ в интернет там, где он по умолчанию не предусмотрен — например, для обновления продуктов ИБ, находящихся в закрытых сегментах сети.

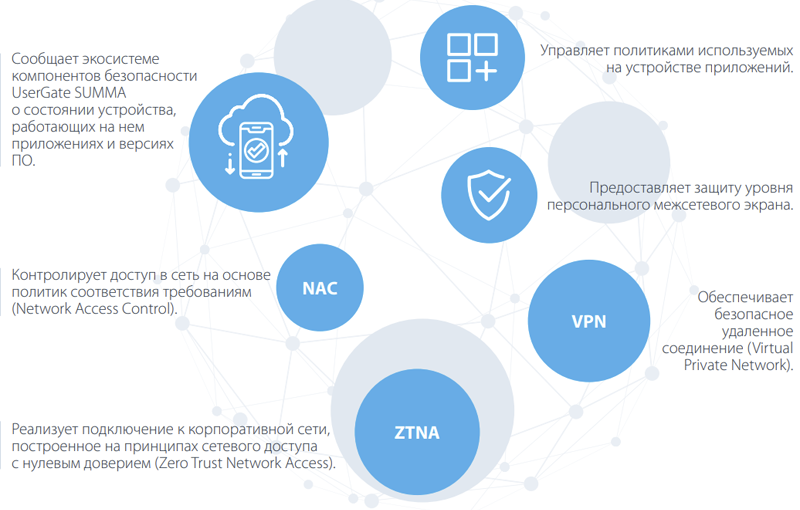

Экосистема продуктов безопасности UserGate SUMMA В рамках релиз-кандидата UGOS 7.1 компания также представила два новых продукта — UserGate Client и UserGate SIEM Light. UserGate Client — программное обеспечение класса Endpoint Detection & Response (EDR) для конечных станций. Оно обеспечивает безопасное удалённое соединение посредством VPN, контролирует доступ в сеть на основе политик соответствия требованиям (Network Access Control), реализует подключение к корпоративной сети, построенное на принципах сетевого доступа с нулевым доверием (Zero Trust Network Access), и решает прочие задачи по обеспечению защиты пользовательских устройств.

Функции UserGate Client UserGate SIEM Light — система управления событиями информационной безопасности (Security Information and Event Management), отвечающая за сбор информации из различных источников и приведение их к единому формату для удобства последующего разбора и анализа инцидентов. Платформа обладает функциональностью решений класса IRP/SOAR, позволяет анализировать поведение различных процессов, выявлять риски и автоматически обеспечивать на основе этого анализа адекватную реакцию, защищать от угроз или аномального поведения на самой ранней стадии, а также управлять процессами реагирования на инциденты информационной безопасности. Оба решения входят в экосистему UserGate SUMMA. Все продукты UserGate реализованы как в виде программно-аппаратных комплексов, так и в виртуальном исполнении с поддержкой всех существующих на рынке гипервизоров, а также с возможностью развёртывания в облачном окружении.

14.11.2023 [17:46], Андрей Крупин

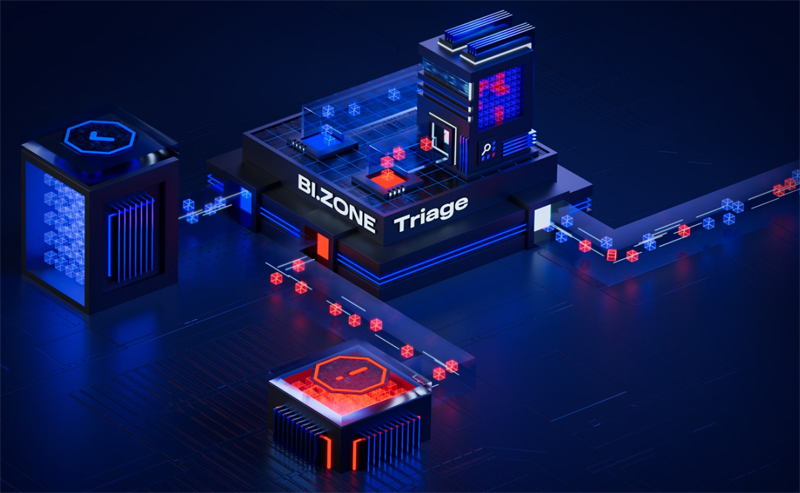

BI.ZONE представила бесплатную утилиту для сбора данных и проверки Linux-хостовРаботающая в сфере информационной безопасности компания BI.ZONE представила утилиту Triage для сбора данных на рабочих станциях и серверах Linux, необходимых при расследовании инцидентов, оценке компрометации и проактивном поиске угроз. BI.ZONE Triage позволяет собирать данные для криминалистического анализа, находить индикаторы компрометации (IoC) и применять YARA‑правила для быстрого поиска аномалий. Инструмент создан на базе решения BI.ZONE EDR и не требует установки. Программа бесплатна, совместима с российскими дистрибутивами Astra Linux, «Альт», «Ред ОС» и доступна для скачивания на площадке GitHub.

Источник изображения: bi.zone BI.ZONE Triage представляет собой бинарный файл, в котором упакован облегчённый агент BI.ZONE EDR Linux. В нём отключена возможность централизованного управления и ограничены функции инвентаризации системы. В состав утилиты входит заранее подготовленный набор конфигурационных файлов, описывающих профили сбора информации. Результаты работы приложения можно получить на консоль в виде файла или передать в систему управления событиями кибербезопасности, задав IP‑адрес и порт назначения через параметры командной строки. Полный список возможностей Triage можно найти в сопроводительной документации. В 2024 году планируется выпуск версии утилиты для Windows и macOS.

02.11.2023 [23:02], Андрей Крупин

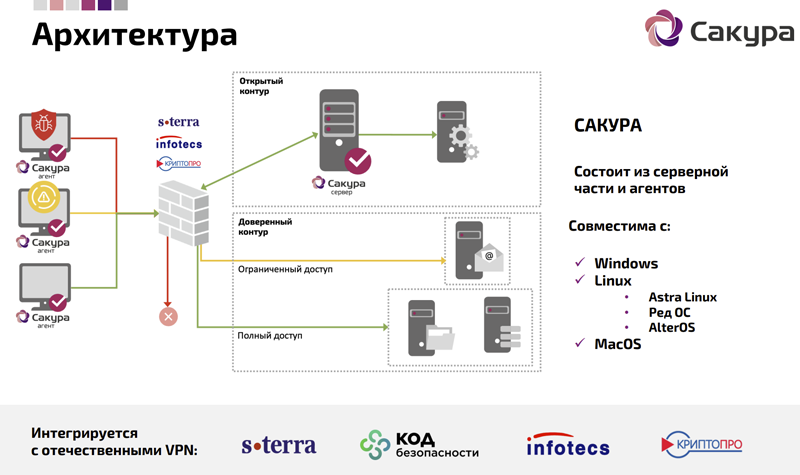

Вышла новая версия защитного комплекса «Сакура» с поддержкой VPN Check PointКомпания «ИТ-Экспертиза» сообщила о выпуске новой версии программного комплекса информационной безопасности «Сакура» 2.32. «Сакура» обеспечивает контроль доступа к корпоративным ресурсам, мониторинг состояния защищённости рабочих мест на основе политик, а также защиту используемых сотрудниками устройств как в периметре организации, так и при удалённом подключении к IT-инфраструктуре предприятия. В числе особенностей платформы — наличие инструментов поведенческого анализа пользователей с помощью алгоритмов машинного обучения и преднастроенных профилей безопасности рабочих мест с учётом требований российского законодательства. Продукт совместим с операционными системами Windows, macOS, Linux (включая отечественные Astra Linux, «Ред ОС» и Alter OS) и поддерживает интеграцию с VPN-провайдерами.

Архитектура программного комплекса «Сакура» (источник изображения: it-expertise.ru) Обновлённый комплекс «Сакура» 2.32 дополнился поддержкой VPN Check Point, новым механизмом исполнения скриптов на стороне сервера и средствами управления подключением по SSH к защищаемым устройствам (аналогично подключениям по RDP). Доработкам также подверглись механизм сбора данных о работе пользователя на рабочем месте, модуль генерации отчётов, API платформы, пользовательский интерфейс и различные компоненты системы. Платформа «Сакура» включена в единый реестр российских программ для электронных вычислительных машин и баз данных Минцифры России и может использоваться в проектах по импортозамещению ПО.

01.11.2023 [13:51], Андрей Крупин

Система аудита и управления IT-активами Makves DCAP прошла сертификацию в Республике БеларусьКомпания Makves (входит в группу компаний «Гарда») сообщила о прохождении сертификационных испытаний на соответствие стандартам информационной безопасности Республики Беларусь системы аудита и управления информационными активами Makves DCAP. Сертификат, выданный Оперативно-аналитическим центром при президенте Республики Беларусь, подтверждает соответствие Makves DCAP требованиям информационной безопасности, предъявляемым к средствам защиты информации на государственном уровне. Продукт в полной мере отвечает требованиям технического регламента «Информационные технологии. Средства защиты информации. Информационная безопасность» (ТР 2013/027/BY) и указанным в нём государственным стандартам Республики Беларусь.

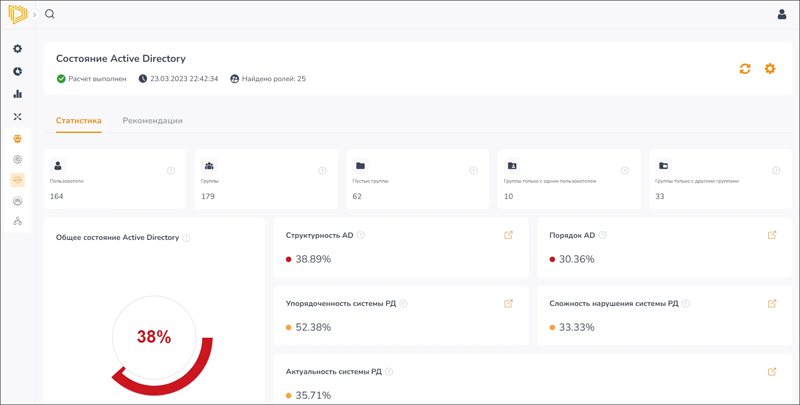

Архитектура программного комплекса Makves DCAP Makves DCAP может использоваться в составе коммерческих и государственных информационных систем, за исключением класса 1 согласно СТБ 34.101.30−2017. «В последнее время мы отмечаем повышенный интерес к нашему продукту на территории Республики Беларусь. В связи с этим было принято решение получить сертификат соответствия, чтобы предложить нашим партнёрам и заказчикам зрелое и уже зарекомендовавшее себя на российском рынке DCAP-решение», — прокомментировал событие директор по развитию компании Makves Дмитрий Петушков.

31.10.2023 [13:21], Андрей Крупин

Вышло обновление российской аналитической ИБ-платформы DataplanРоссийский разработчик решений по информационной безопасности NGR Softlab обновил аналитическую платформу Dataplan до версии 1.9.1. Программный комплекс Dataplan предназначен для оценки состояния защиты корпоративной IT-среды, поведения пользователей и элементов инфраструктуры. Решение имеет модульную архитектуру, построено с применением алгоритмов Machine Learning, включает инструменты интеллектуального анализа данных, позволяет выявлять признаки инсайдерской деятельности и компрометации учётных данных.  В новой версии Dataplan существенным доработкам подвергся модуль поведенческой аналитики xBA Application, выполняющий функции класса решений UBA/UEBA. В нём стали доступными сведения об аномальных учётных записях, хостах, процессах и других объектах контроля в рамках конкретного поведенческого профиля. Дополнительно реализована возможность моментального просмотра основных сведений по поведению группы объектов и наиболее аномальным среди них. Также в обновлении расширена статистика работы модуля — для более оперативного принятия решений при расследовании инцидентов и отслеживания наиболее опасных объектов, несущих угрозу информационной безопасности предприятия. Система Dataplan включена в единый реестр российских программ для электронных вычислительных машин и баз данных Минцифры России и может использоваться в проектах по импортозамещению ПО.

27.10.2023 [18:53], Андрей Крупин

Система криптографической защиты информации Secret Disk для Linux дополнилась средствами централизованного управленияКомпания «Аладдин» сообщила о выпуске обновлённой версии программного комплекса Secret Disk для Linux, предназначенного для предотвращения утечек конфиденциальной информации с помощью шифрования на рабочих станциях и серверах с отечественными ОС семейства Linux. Новая версия Secret Disk для Linux получила индекс 2.0, построена на базе клиент-серверной архитектуры и предоставляет возможность быстрого развёртывания системы защиты информации на большом количестве рабочих станций благодаря централизованному управлению. Также в состав продукта включён сертифицированный модуль средства криптографической защиты информации Secret Disk Crypto Engine.

Архитектура Secret Disk для Linux Изменения версии 2.0 продукта также включают возможность динамической группировки пользователей, контроль их статуса и состояния, централизованного управления политиками шифрования, а также графическую консоль управления и классическую командную строку. Программный агент разворачивается на компьютерах пользователей, обеспечивает криптографическую защиту информации и двухфакторную аутентификацию. Secret Disk для Linux позволяет построить систему защиты в Linux-инфраструктуре любой степени зрелости и совместим с классическими инструментами доставки и развёртывания ПО на Linux.

27.10.2023 [13:27], Андрей Крупин

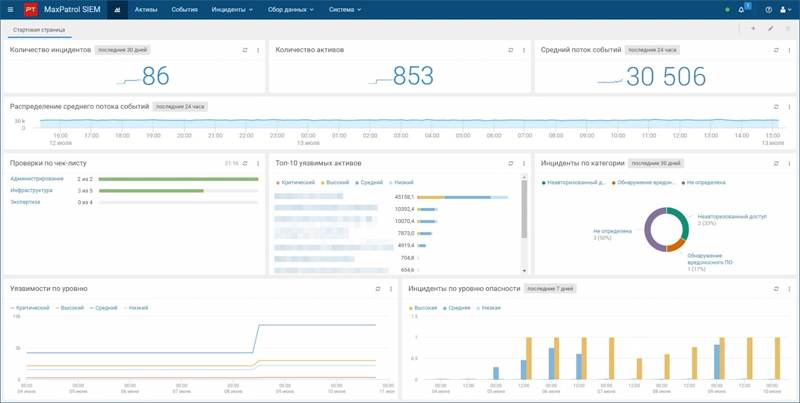

Релиз системы управления ИБ-событиями MaxPatrol SIEM 8.0: ML для поведенческого анализа и повышенная производительностьКомпания Positive Technologies сообщила о выпуске восьмой версии программного комплекса MaxPatrol SIEM. MaxPatrol SIEM относится к классу решений Security information and event management и позволяет IT-службам в режиме реального времени осуществлять централизованный мониторинг событий ИБ, выявлять инциденты информационной безопасности, оперативно реагировать на возникающие угрозы, а также выполнять требования, предъявляемые регуляторами к защите персональных данных, в том числе к обеспечению безопасности государственных информационных систем.  В числе ключевых изменений MaxPatrol SIEM 8.0 — снижение требований к аппаратному обеспечению, повышение производительности системы до обработки свыше 540 тысяч событий в секунду, а также увеличение до шести раз объёма либо сроков хранения данных благодаря использованию СУБД собственной разработки — LogSpace. В числе прочих нововведений продукта фигурирует ML-модуль поведенческого анализа Behavioral Anomaly Detection, благодаря технологиям машинного обучения позволяющий быстрее и точнее принимать решения по инцидентам информационной безопасности. Чтобы упростить задачу по проверке гипотез, разработчиками была расширена интеграция с продуктами Positive Technologies и сторонними программными комплексами: из карточки событий теперь можно отправлять кросс-сервисные запросы в PT Network Attack Discovery, MaxPatrol EDR, RST Cloud, Whois7 и другие системы.

25.10.2023 [22:43], Владимир Мироненко

Amazon анонсировала суверенное облако для ЕвропыAmazon объявила о предстоящем запуске независимого облака для Европы под названием AWS European Sovereign Cloud, предназначенного для госпредприятий, а также компаний из отраслей с жёсткими нормами регулирования оборота и конфиденциальности данных. Сервис разработан в соответствии с требованиями ЕС к локализации данных и нормативными документам, касающимися регулирования его деятельности. Новая структура будет физически и логически отделена от существующих регионов, но вместе с тем предоставляет клиентам уже знакомую функциональность облака AWS. Контроль над операциями и поддержкой AWS European Sovereign Cloud будут осуществлять только те сотрудники, которые проживают в ЕС.

Источник изображения: Pixabay Заказчики также смогут использовать другие сервисы, такие как AWS Outposts или выделенные локальные зоны AWS, для развёртывания своей европейской облачной инфраструктуры. Amazon сообщила что, AWS European Sovereign Cloud будет иметь несколько зон доступности с географически разнесённоё инфраструктурой. Первый регион появится в Германии. Ранее о запуске суверенного облачного сервиса EU Sovereign Cloud, предназначенного для Европейского союза (ЕС), объявила Oracle. В 2022 году Microsoft запустила сервис Cloud for Sovereignty, нацеленный на госсектор в ЕС, а Google Cloud предоставляет аналогичные решения в партнёрстве с местными игроками, например, T-Systems и Thales. Примечательно, что ранее AWS называла суверенное облако «маркетинговым термином больше, чем что-либо ещё». |

|