Материалы по тегу: безопасность

|

30.11.2023 [13:57], Андрей Крупин

Состоялся релиз Solar DAG — комплексного решения по управлению и контролю доступа к даннымКомпания «Солар» объявила о выпуске нового продукта Solar DAG, предлагающего рынку единый подход к контролю хранения и использования конфиденциальной информации. Solar DAG представляет собой комплексное решение по управлению и контролю доступа к данным, которые хранятся и обрабатываются в неструктурированном и полуструктурированном виде на различных системах хранения, что позволяет минимизировать риски утечки конфиденциальной информации. Продукт помогает определить критичную и ценную информацию в общем массиве данных, что позволяет сконцентрировать внимание внутренних служб безопасности организации именно на её защите.

Источник изображения: freepik.com Комплекс Solar DAG обеспечивает контроль над всеми действиями, которые потенциально несут риск неправомерного использования данных. Решение обладает высокой производительностью и ориентировано на клиентов сегмента Enterprise. Возможность потоковой обработки до 100 миллионов событий на системах хранения данных в день и высокая скорость контентного анализа — до 1,5 Тбайт в сутки — а также скорость выполнения запросов при построении отчётов позволяют работать с внушительными объёмами информации и контролировать действия большого количества сотрудников организации. Предприятия с развитой филиальной инфраструктурой могут контролировать файловые серверы по всей сети благодаря поддержке работы в геораспределенном режиме. В рамках централизованного использования системы Solar DAG позволяет настроить области видимости для администраторов каждого филиала в отдельности, что исключает возможность несанкционированного доступа к информации и статистике, которая находится вне зоны его ответственности.

29.11.2023 [23:40], Руслан Авдеев

NVIDIA NeMo Retriever позволит компаниям дополнять ИИ-модели собственными даннымиNVIDIA представила сервис NeMo Retriever, позволяет компаниям дополнять данные для чат-ботов, ИИ-помощников и похожих инструментов специализированными сведениями — для получения более точных ответов на запросы. Сервис стал частью облачного семейства инструментов NVIDIA NeMo, позволяющих создавать, настраивать и внедрять модели генеративного ИИ. RAG (Retrieval Augmented Generation), метод улучшения производительности больших языковых моделей (LLM), позволяет повысить точность и безопасность ИИ-инструментов благодаря заполнению пробелов в «знаниях» языковых моделей с помощью сведений из внешних источников. Обучение каждой модели — чрезвычайно ресурсоёмкий процесс — обычно осуществляется довольно редко, а то и вовсе единожды. При этом до следующего обновления модель не имеет доступа к полной и актуальной информации, что может привести к неточностям, ошибкам и т.н. галлюцинациям. NeMo Retriever позволяет быстро дополнить LLM свежими сведениями в виде баз данных, HTML-страниц, PDF-файлов, изображений, видео и т.п. Другими словами, базовая модель с добавлением специализированных материалов станет заметно эрудированнее и «сообразительнее». При этом данные могут храниться где угодно — как в облаках, так и на собственных серверах компаний. Технология чрезвычайно полезна, поскольку обеспечивает сотрудникам компании работу с полезными данными, закрытыми для широкой публики, при этом пользуясь всеми преимуществами ИИ. В отличие от открытых RAG-инструментов, NVIDIA, по данным самой компании, предлагает готовое к коммерческому использованию решение для доступных на рынке ИИ-моделей, уже оптимизированных для RAG и имеющих поддержку, а также регулярно получающих обновления безопасности. Другими словами, корпоративные клиенты могут брать готовые ИИ-модели и дополнять их собственными данными без отдельной ресурсоёмкой тренировки. NeMo Retriever позволит добавить соответствующие возможности универсальной облачной платформе NVIDIA AI Enterprise, предназначенной для оптимизации разработки ИИ-приложений. Регистрация разработчиков для раннего доступа к NeMo Retriever уже началась. Cadence Design Systems, Dropbox, SAP SE и ServiceNow уже работают с NVIDIA над внедрением RAG в свои внутренние ИИ-инструменты.

29.11.2023 [17:07], Андрей Крупин

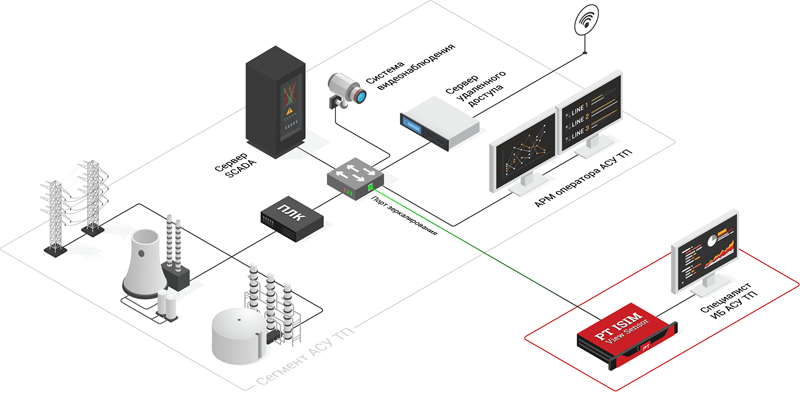

Система PT Industrial Security Incident Manager дополнилась средствами мониторинга энергообъектовКомпания Positive Technologies сообщила о выпуске новой версии комплексного решения PT Industrial Security Incident Manager 4.4 (PT ISIM 4.4), предназначенного для защиты автоматизированных систем управления технологическими процессами (АСУ ТП). Представленный российским разработчиком продукт осуществляет сбор и анализ сетевого трафика в инфраструктуре предприятия. PT ISIM обеспечивает поиск следов нарушений информационной безопасности в сетях АСУ ТП, помогает на ранней стадии выявлять кибератаки, активность вредоносного ПО, неавторизованные действия персонала (в том числе злоумышленные) и обеспечивает соответствие требованиям законодательства (187-ФЗ, приказы ФСТЭК № 31, 239, ГосСОПКА).  PT Industrial Security Incident Manager 4.4 включает в себя расширенный контроль сетевых коммуникаций на современных цифровых энергообъектах по стандарту МЭК-61850. В продукте появился новый microView Sensor, который устанавливается на компактные промышленные ПК и предназначен для использования на небольших объектах автоматизации: подстанциях 6–10 кВ, тепловых пунктах, в цехах и инженерных системах ЦОД и зданий. Решение может выявлять аномальные сетевые соединения, отказы и ошибки коммуникации по протоколам MMS и GOOSE, свидетельствующие о неправильной эксплуатации, некорректной настройке оборудования или попытках компрометации устройств. Также упростился пользовательский интерфейс PT ISIM 4.4. Обновление предыдущих версий теперь полностью централизованно для всех поддерживаемых операционных систем — ручное обновление дополнительных модулей не требуется.

29.11.2023 [16:20], Андрей Крупин

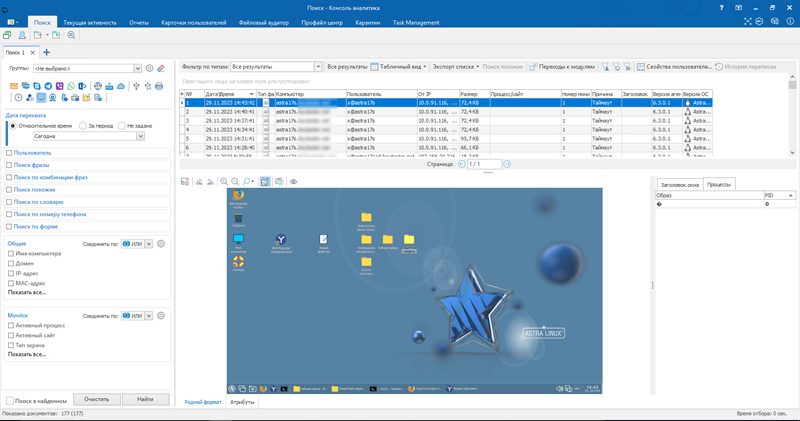

Linux-версия DLP-системы «СёрчИнформ КИБ» получила расширенные функциональные возможностиКомпания «СёрчИнформ» объявила о выпуске обновлённой Linux-версии программного комплекса «Контур информационной безопасности» (КИБ). Платформа «СёрчИнформ КИБ» относится к классу систем Data Loss Prevention (DLP) и предназначена для предотвращения утечек конфиденциальной информации в корпоративных сетях, управления рисками и всесторонней защиты бизнеса от внутренних угроз. Решение состоит из модулей, каждый из которых контролирует свой канал передачи информации. Система показывает, какой путь проходят данные, и делает прозрачными все коммуникации. Обновлённая Linux-версия DLP-системы получила расширенные средства контроля веб-камеры, монитора и пользовательской активности. Так, с помощью модуля CameraController ИБ-службы могут создавать снимки пользователя за ПК и просматривать происходящее в зоне видимости веб-камеры в режиме реального времени. MonitorController записывает видео с экранов рабочих станций и делает контрольные снимки, если настроена съёмка по расписанию. Наконец, модуль ProgramController анализирует пользовательскую активность в веб-браузерах и оценивает, насколько продуктивно сотрудники проводят время в интернете.  Полученные сведения складываются в отчёты, по которым можно судить о дисциплине и эффективности работы сотрудника. Кроме того, ИИ-инструменты позволяют выявлять нетипичные угрозы. Например, аналитический движок сравнивает снимки CameraController с образцовым фото пользователя и с помощью распознавания лиц выявляет, что за ПК чужак или никого нет (возможно несанкционированное удалённое подключение), и сигнализирует службе ИБ. Также распознавание работает для телефонов и позволяет выявлять попытки «слить» данные, сфотографировав экран на смартфон. «Обновление уравняло возможности Linux-версии «СёрчИнформ КИБ» с версией для Windows — мы наконец адаптировали все модули. Это актуальные новости для госсектора и субъектов критической информационной инфраструктуры, которые в рамках импортозамещения перешли на российские операционные системы на базе Linux», — отмечают разработчики.

28.11.2023 [13:44], Сергей Карасёв

На развитие кибербезопасности в России планируется выделить более 25 млрд руб.Минцифры РФ, по сообщению газеты «Коммерсантъ», планирует до 2030 года инвестировать в развитие отечественных средств обеспечения информационной безопасности (ИБ) приблизительно 25,2 млрд руб. Предполагается, что инициатива будет способствовать импортозамещению в соответствующей сфере, а также поможет повысить эффективность уже развёрнутых систем. О новой программе финансирования говорится в материалах национального проекта «Экономика данных». К концу текущего десятилетия, как ожидается, все зарубежные средства защиты получат российские аналоги, что важно в условиях сложившейся геополитической обстановки.

Источник изображения: pixabay.com Из общей суммы около 7,1 млрд руб. предлагается направить на развитие новой системы противодействия компьютерным атакам «Мультисканер» на базе ГосСОПКА (государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак). Ещё примерно 3,7 млрд руб. пойдёт на расширение функциональности и улучшение платформ «Антифрод» (противодействие мошенническим звонкам) и «Антифишинг» (блокировка мошеннических сайтов). На внешнюю оценку защищённости ключевых государственных информационных систем (ГИС) планируется выделить 2,4 млрд руб. Наконец, 12 млрд руб. будет затрачено на различные инструменты и сервисы обеспечения кибербезопасности: это криптография, средства защиты и т. д. По данным Минцифры, после внедрения «Антифрода» число мошеннических звонков в 2023 году снизилось на 38 % — до 62,7 млн. «Мультисканер», по оценкам ведомства, сможет обрабатывать более 90 млн файлов в год, а число инцидентов, связанных с нарушениями безопасности ключевых ГИС, благодаря новым ИБ-мерам снизится до нуля. Однако участники рынка отмечают, что затраты в размере 25,2 млрд руб. «выглядят несколько завышенными» даже с учётом инфляции. При этом финансирование «само по себе не гарантирует какой-либо результат».

28.11.2023 [13:42], Андрей Крупин

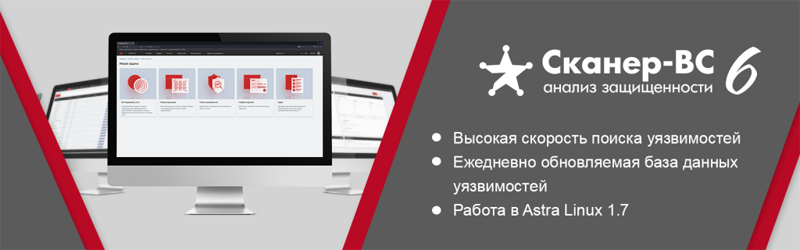

Релиз сканера безопасности «Сканер-ВС 6»: повышенная скорость работы и ежедневно обновляемая база данных уязвимостейНаучно-производственное объединение «Эшелон» сообщило о выпуске нового релиза системы комплексного анализа защищённости «Сканер-ВС 6». «Сканер-ВС» представляет собой универсальный инструмент для решения широкого спектра задач по тестированию и анализу защищённости корпоративной IT-инфраструктуры, а также оценки эффективности средств защиты информации. Продукт позволяет проводить как специализированные тесты, так и комплексное тестирование защищённости информационных систем, сочетающее сетевые и системные проверки. Решение поддерживает работу с банком данных угроз безопасности информации ФСТЭК России, может применяться в качестве мобильного места администратора информационной безопасности, а также как средство расследования инцидентов IT-безопасности и для мониторинга сети.

Источник изображения: npo-echelon.ru При подготовке релиза «Сканер-ВС 6» к выпуску специалистами НПО «Эшелон» была проделана работа по оптимизации и повышению скорости работы программного комплекса. В частности, говорится о существенном увеличении скорости поиска уязвимостей благодаря технологии «без скриптов». Также продукт получил ежедневно обновляемую базу данных уязвимостей и поддержку защищённой операционной системы Astra Linux 1.7. Использование «Сканер-ВС» позволяет обеспечить непрерывный мониторинг защищённости информационных систем, а также повысить эффективность деятельности IT-подразделений и служб безопасности. Для оценки функциональных возможностей предусмотрена демонстрационная версия программного решения.

25.11.2023 [09:44], Андрей Крупин

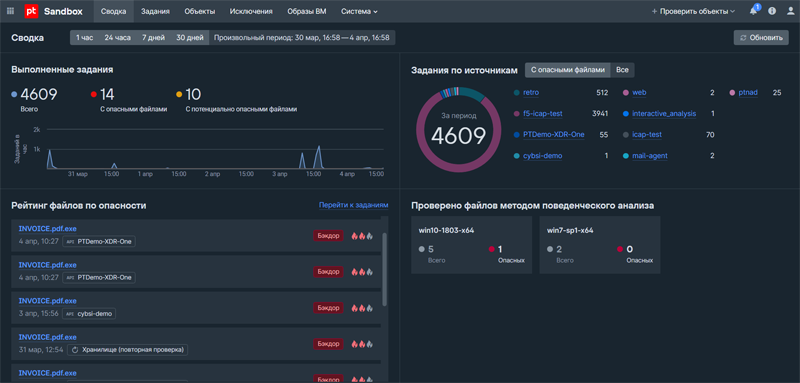

Песочница PT Sandbox получила доработанные средства сетевой и статической аналитикиКомпания Positive Technologies сообщила о выпуске новой версии программного комплекса PT Sandbox 5.6, предназначенного для защиты от сложного вредоносного ПО и угроз нулевого дня. Представленное отечественным разработчиком решение использует технологию Sandbox (песочница) — систему, запускающую подозрительные файлы в изолированной виртуальной среде, анализирующую совершаемые ими действия и выдающую вердикт о том, безопасен тот или иной файл или нет. Помимо файловых объектов PT Sandbox проверяет трафик, который генерируется в процессе их анализа.  В числе ключевых изменений PT Sandbox 5.6 — проверка ссылок по индикаторам компрометации с помощью Positive Technologies Indicators of Compromise (PT IoC), мониторинг сетевых портов при поведенческом анализе в Linux-системах, а также распаковка при статическом анализе установочных пакетов, сжатых при помощи таких популярных утилит, как ASPack, FSG, MPRESS, PECompact и UPX. Кроме того, начиная с версии 5.6, PT Sandbox при проверке PDF-файлов относит к потенциально опасным те из них, которые зашифрованы, содержат объекты OLE, сценарии JavaScript или в которых настроены действия при открытии, так как файл может запустить обращение к вредоносному ресурсу. Ещё одно важное дополнение — распаковка установочных пакетов DEB при поведенческом анализе. Продукт разбирает и проверяет на вредоносное содержимое не только сам пакет для установки приложений, но и по отдельности все файлы в нём.

23.11.2023 [16:52], Андрей Крупин

Обновление Kaspersky Industrial CyberSecurity: автоматизированный аудит безопасности и расширенные возможности XDR

software

асу тп

защита предприятия

информационная безопасность

лаборатория касперского

промышленность

«Лаборатория Касперского» сообщила о выпуске обновлённой промышленной платформы Kaspersky Industrial CyberSecurity (KICS), включающей набор специализированных продуктов и сервисов, призванных обеспечить кибербезопасность промышленных предприятий. Решение помогает реализовать комплексный подход к кибербезопасности на всех уровнях, начиная с анализа защищённости и тренингов для сотрудников и заканчивая технологиями защиты АСУ ТП и реагированием на инциденты. В обновлённой версии платформы решение для защиты конечных точек KICS for Nodes может использоваться в качестве узлового агента для сбора расширенного набора данных для глубокого анализа инцидентов, а также реагирования на них. Благодаря этому операторы будут получать оповещения о событиях в сети, содержащие данные о хосте и протекающих на нём процессах, активности зарегистрированных пользователей и сетевых коммуникациях с более высокой точностью.

Компоненты Kaspersky Industrial CyberSecurity Среди других важных изменений — встроенные средства централизованного аудита безопасности сетевых узлов и устройств на базе Windows и Linux. Благодаря этой функции ИБ-службы могут автоматически проверять хост или группу хостов на наличие уязвимостей в программном обеспечении, неправильных настроек, а также на соответствие локальному или международному законодательству и корпоративным политикам, в частности требованиям ФСТЭК России. Доработкам подвергся компонент KICS for Networks, дополнившийся продвинутой системой анализа сетевого трафика (NTA), предоставляющей возможность анализировать трафик как на периметре, так и по всей инфраструктуре. Решение для защиты промышленных узлов KICS for Nodes получило поддержку новых моделей ПЛК. Наконец, благодаря расширенным возможностям XDR клиенты теперь могут управлять установочной базой KICS из единой консоли, а также масштабировать работу по обеспечению безопасности АСУ ТП на множество крупных географически распределённых площадок.

21.11.2023 [17:26], Андрей Крупин

Межсетевой экран Solar NGFW дополнился средствами аналитики в реальном времени для защиты от актуальных киберугрозКомпания «Солар» выпустила новую версию брандмауэра Solar Next Generation Firewall 1.1. Представленное российским разработчиком решение относится к классу межсетевых экранов нового поколения (NGFW). Программный комплекс обеспечивает защиту корпоративной сети от сетевых атак и вредоносного ПО, а также управление доступом к веб‑ресурсам. Продукт устанавливается в разрыв трафика и проверяет все проходящие через него пакеты данных. При этом механизмы защиты Solar NGFW работают параллельно, но каждый по своим базам сигнатур и правил. Это обеспечивает комплексную проверку трафика на соответствие политике безопасности.

Принцип работы Solar NGFW В Solar NGFW 1.1 задействована экспертиза Центра исследования киберугроз Solar 4RAYS с непрерывным процессом разработки новых сигнатур IPS и насыщения продукта данными об актуальных для России киберугрозах. Также в брандмауэре реализована система кластеризации Active/Passive, позволяющая переводить часть узлов программного комплекса в режим ожидания, создавать резервные узлы и балансировать нагрузку. В дополнение к этому Solar NGFW 1.1 получил доработанный раздел «Политика» пользовательского интерфейса, в котором появилось разделение правил и исключений, а также созданы новые разделы фильтрации по направлениям трафика. По оценкам аналитиков, в 2022 году объём рынка межсетевых экранов в России составил 15,7 млрд руб., что соответствует приблизительно 15 % от всего ИБ-сегмента. Согласно прогнозам, в 2023-м расходы в секторе сетевой безопасности превысят 16 млрд руб., а к 2025-му составят до 19,1 млрд руб. При этом доля отечественных продуктов поднимется с 20 % до 75 %.

18.11.2023 [00:02], Андрей Крупин

Postgres Pro стала первой отечественной СУБД, сертифицированной по новым требованиям ФСТЭК РоссииКомпания Postgres Professional провела оценку сертифицированных версий систем управления базами данных Postgres Pro Standard и Pro Enterprise согласно новым требованиям Федеральной службы по техническому и экспортному контролю по безопасности информации к СУБД от 14 апреля 2023 года, утверждённых Минюстом в июле 2023 года. Утверждается, что Postgres Pro стала первой отечественной СУБД, сертифицированной по новым требованиям регулятора. Сертификат допускает использование программного комплекса для хранения и обработки данных в критической инфраструктуре первой категории и государственных информационных системах первого класса защищённости.  Ранее сертифицированные версии Postgres Pro в основном уже соответствовали новым требованиям ФСТЭК России и содержали необходимые механизмы защиты. Для полного соответствия новым требованиям в СУБД были доработаны некоторые команды и утилиты, ведены новые роли администратора и ограничены возможности суперпользователя, обновлена документация, а также усовершенствован модуль pg_proaudit, позволяющий регистрировать события, связанные с безопасностью. Обновлённая версия Postgres Pro Certified поддерживает три версии ядра СУБД: 11.21.2, 14.9.2 и 15.4.2. Сертификат соответствия № 3637 переоформлен 20 октября 2023 г. Обновлённая редакция Postgres Pro Enterprise Certified поддерживает четыре версии ядра СУБД: 11.21.2, 13.12.3, 14.9.3 и 15.4.3. Сертификат соответствия № 4063, переоформлен 3 ноября 2023 г. В октябре 2023 года Postgres Professional объявила о выпуске Postgres Pro Standard 16. Её сертифицированная ФСТЭК России версия появится после очередного инспекционного контроля. В декабре компания планирует мажорный релиз новой флагманской Postgres Pro Enterprise 16, в которую войдёт ряд новых крупных решений и доработок. В 2024 году запланирован выпуск очередной сертифицированной версии Postgres Pro Enterprise Certified. |

|