Материалы по тегу: сбой

|

15.04.2025 [12:54], Руслан Авдеев

Тайвань впервые обвинил капитана китайского судна в умышленном повреждении подводных кабелейВласти Тайваня предъявили капитану китайского судна обвинение в намеренном повреждении подводных кабелей у берегов острова в феврале 2025 года. Решение об этом было принято на фоне роста инцидентов, связанных с повреждением тайваньской подводной инфраструктуры. Это первое подобное обвинение, передаёт Reuters. Судно Hong Tai 58 с китайским экипажем, зарегистрированное в Того (Африка), было задержано из-за подозрений в том, что оно специально бросило якорь недалеко от кабеля у юго-западного побережья острова в то же время, когда кабель перестал функционировать. Капитан настаивает на своей невиновности, но тайваньские власти отметили, что он отказался предоставить данные о владельце судна и «плохо вёл себя» с местным силовым органами. Остальным семерым членам экипажа обвинение предъявлено не будет, их отправят домой в Китай. Ранее Управление по делам Тайваня КНР назвало происшествие обычным морским инцидентом. В этом году на Тайване уже зарегистрировали пять нарушений работы подводных кабелей, в то время как в 2023–2024 гг. — всего три. Правда, ранее сообщалось, что многие инциденты вызваны естественным износом инфраструктуры.

Источник изображения: Tsukada Kazuhiro/unsplash.com Напряженность между КНР и Тайване, который Китай считает своей территорией, в последние годы усилилась. В 2023 году в повреждении кабеля Тайвань-Мацзу № 2 (Taiwan-Matsu No. 2) обвинили китайское рыболовецкое судно. Кабель соединял главный остров архипелага Мацзу с другими, более мелкими островами. Национальная комиссия по коммуникациям Тайваня (NCC) тогда объявила, что судно виновно в обрыве кабеля. В январе этого года тайваньские власти объявили, что связанное с КНР судно вошло в территориальные воды острова и повредило четыре волокна подводного кабеля Chunghwa Telecom. Судно было зарегистрировано в Камеруне. Правительство Тайваня, отвергающее суверенитет Китая над регионом, утверждает, что атаки на подводные кабели, организованные, по их словам, КНР, направлены на оказание давления на регион без прямой конфронтации. В ноябре 2024 года китайское судно Yi Peng 3 заподозрили в намеренном повреждении кабелей C-Lion1 и BCS East-West в Балтийском море. В конце декабря того же года судно Eagle S повредило в Балтике несколько интернет-кабелей и один силовой. Причиной инцидента названа низкая квалификация экипажа. Тем не менее, страны НАТО заявили о новой оборонной инициативе в Балтийском море для защиты подводной инфраструктуры. Швеция уже выделила для этого три корабля и самолёт, а Германия запустила в море подводный патрульный дрон.

24.03.2025 [14:21], Руслан Авдеев

Страховка от протечек: Accelsius выплатит до $100 тыс., если её СЖО прохудится и зальёт оборудование в стойкеКомпания Accelsius, специализирующаяся на системах двухфазного жидкостного охлаждения, при поддержке одного из крупнейших в США страховщиков CNA запустила программу поддержки использования СЖО — страхование от утечек. Новая программа NeuGuard обеспечивает основные и дополнительные виды защиты и обслуживания. Как заявляет пресс-служба Accelsius, более половины респондентов (54 %) Uptime Institute в 2024 году заявили, что последний сбой оборудования обошёлся им дороже $100 тыс., а 16 % — что издержки составили более $1 млн. В рамках программы NeuGuard предлагается индивидуальная многолетняя гарантия. Предусмотрена гибкая поддержка и компенсация в объёме до $100 тыс. на стойку в случае повреждений оборудования из-за протечек СЖО Accelsius NeuCool. NeuCool изначально разрабатывалась подразделением Bell Labs компании Nokia. СЖО использует диэлектрический хладагент — он кипит в циркуляционной системе и отводит больше тепла, чем решения конкурентов, говорит компания. В самой CNA сообщают, что защита критически важной инфраструктуры важнее, чем когда-либо и индивидуальный подход страховой компании в рамках NeuGuard демонстрируют приверженность решать проблемы с учётом меняющихся потребностей индустрии ЦОД. Accelsius также предлагает гарантии на уровне ведущих мировых OEM-производителей для серверов. После тестирования и проверки ключевыми поставщиками OEM-решений вводятся гарантии на индивидуальном уровне для отдельных единиц — наряду с предложением NeuGuard.

24.03.2025 [10:45], Руслан Авдеев

Миллисекундный сбой чуть не привёл к катастрофе: 60 дата-центров мощностью 1,5 ГВт разом отключились от энергосетиКак выяснилось недавно, прошлым летом Вирджиния (США) оказалась на грани катастрофы после того, как от энергосети одновременно отключились 60 дата-центров, суммарно потреблявших 1,5 ГВт. Это вынудило операторов электросетей принимать экстренные меры, чтобы избежать масштабных отключений электричества у других потребителей в регионе, сообщает Datacenter Dynamics. Инцидент документирован, впервые о нём сообщило агентство Reuters — все ЦОД в округе Фэрфакс (Fairfax) в массовом порядке пришлось переключать на резервные генераторы из-за сбоев оборудования в энергосети. Оператору сети PJM Interconnection и местной коммунальной компании Dominion Energy пришлось экстренно сокращать объём поступающей в сеть с электростанций энергии — в противном случае системы сами отключились бы от избыточной мощности. Потенциально это могло привести к отключениям электричества во всём штате. По данным Североамериканской корпорации по надёжности электроснабжения (NERC), неполадки начались вечером 10 июля 2024 года. На 230-кВ линии электропередачи произошёл сбой оборудования защиты, что привело к нарушениям в работе всей системы. В результате на несколько миллисекунд произошла серия сбоев подачи электричества — этого оказалось достаточно, чтобы местные ЦОД временно переключились на резервные системы питания.

Источник изображения: dhahi alsaeedi/unspalsh.com Расследование NERC показало, что в случае серии сбоев в течение короткого периода времени дата-центры не переключаются обратно на основную энергосеть — это приходится делать вручную, причём в данном случае ЦОД несколько часов проработали на резервных источниках питания. Хотя напряжение «не поднялось до уровней, представляющих риск для надёжности», операторам энергосети всё равно пришлось принимать меры для сокращения подачи электричества в сеть. Более того, подобные проблемы, вероятно, в будущем станут более распространёнными, поскольку спрос на электричество для ЦОД в Вирджинии только растёт. В феврале Dominion заявляла, что теперь располагает 40 ГВт «законтрактованных» мощностей для дата-центров по состоянию на декабрь 2024 года — это на 88 % больше, чем в июле. Не исключены и другие проблемы. В NERC сообщают, что инцидент не вызвал значимых проблем с повторным подключением объектов большой ёмкости, но существует возможность возникновения проблем в будущем. В прошлом году NERC организовала специальную команду для отслеживания ситуаций с большими нагрузками и влияния на состояние энергетической инфраструктуры ЦОД и других крупных потребителей энергии. Такие потребители уже представляют проблему, а иногда и опасность для обычных жителей, т.к. они повышают риск пожаров. Сетевые операторы и энергокомпании должны принять меры для изучения вероятного влияния внезапного «выхода из сети» крупных потребителей и их повторного подключения. В NERC подчёркивают, что ЦОД становятся больше и потребляют всё больше энергии, но сеть не рассчитана на то, чтобы выдержать отключения дата-центров общей мощностью 1,5 ГВт. На каком-то этапе проблема станет неразрешимой, если ей не заниматься. Северная Вирджиния, где и произошёл сбой, признана самым ёмким рынком ЦОД в мире.

11.03.2025 [22:54], Руслан Авдеев

В Красном море повреждён очередной интернет-кабель — на ремонт пострадавшей системы Peace уйдут месяцыВ Красном море произошёл обрыв подводного интернет-кабеля Peace. Первой о происшествии, случившемся приблизительно в 1450 км от египетского побережья, сообщила Submarine Cable Networks. Пока точная причина обрыва не называется, но в последнее время Красное море стало крайне неблагоприятной средой для кабелей. Кабельная система Peace протяжённостью 25 тыс. км связывает 13 стран: Египет, Кипр, Кения, Мальдивы, Мальта, ОАЭ, Пакистан, Саудовская Аравия, Сейшельские острова, Сингапур, Сомали, Тунис и Франция. Акватория и побережье близ Йемена стали небезопасными для проходящих судов с ноября 2023 года. По мнению экспертов, брошенные и повреждённые суда и являются ключевой причиной обрывов подводных кабелей. Год назад три кабеля были повреждены волочащимся по дну якорем сухогруза Rubymar, который до этого был атакован ракетами. По данным Datacenter Dynamics, несколько месяцев на ремонт, вероятно, уйдёт из-за нехватки специализированных судов для ремонта и прокладки подводных кабелей. Несмотря на то, что в последние 18 месяцев за работу принялись несколько новых кораблей такого профиля, дефицит по-прежнему очень велик, из-за чего реализация многих проектов отложена, а некоторые маршруты ВОЛС пришлось менять. Первые сегменты Peace заработали в 2022 году. Кабель был изготовлен Huawei. Peace принадлежит гонконгской телеком-компании PCCW Global и ей же управляется, но отдельные части находятся в собственности партнёров. Так, Cyta владеет подразделением на Кипре, GO — на Мальте, Ooredoo — в Тунисе, а Zain — в Джидде. Du принадлежит ответвление до ОАЭ, но этот сегмент будет окончательно достроен в 2026 году. Пропускная способность Peace составляет до 96 Тбит/с на участке Пакистан–Египет и 192 Тбит/с — в Средиземном море. Пропускная способность ветки до Сингапура не уточняется. В последнее время произошло несколько значимых обрывов кабелей, но в основном в районе Балтийского моря. Последовательно были порваны сначала два интернет-кабеля, потом сразу четыре интернет-кабеля и один силовой, затем ещё один и ещё один. Германия отправила на патрулирование Балтики подводный беспилотник, а Швеция — три корабля и самолёт. В прошлом октябре Международный союз электросвязи (International Telecommunications Union, ITU) сформировал международный совет International Advisory Body on Submarine Cable Resilience, который провёл саммит, посвящённый обеспечению безопасности подводных кабелей в конце февраля 2025 года в Нигерии. В ходе саммита была принята рамочная декларация для поощрения совместной поддержки критической информационной инфраструктуры.

10.03.2025 [13:57], Руслан Авдеев

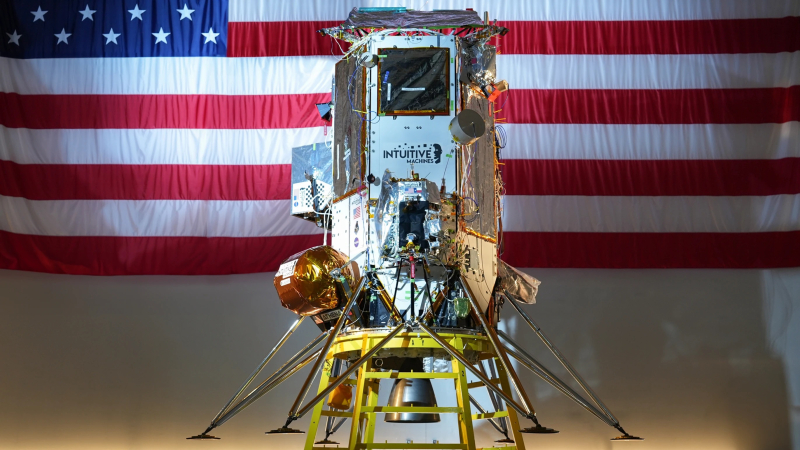

Посадочный модуль Intuitive Machines опрокинулся, но Lonestar успела испытать свой лунный ЦОДПопытка посадить на Луне посадочный модуль Athena компании Intuitive Machines частично увенчалась успехом. Хотя он не удержался в вертикальном положении на поверхности и упал, одному из ключевых клиентов — компании Lonestar Data Holdings — удалось выполнить большинство тестов своего микро-ЦОД, сообщает Datacenter Dynamics. Падение не позволило полноценно использовать солнечные панели модуля Athena, поэтому электроснабжение довольно быстро иссякло. Тем не менее Lonestar во многом удовлетворена экспериментом. Модуль с 8-Тбайт SSD и ПЛИС Microchip PolaFire SoC успешно протестировали на пути к Луне и на окололунной орбите. Более того, как сообщает Datacenter Dynamics со ссылкой на представителя Lonestar, вычислительный модуль некоторое время проработал на поверхности Луны. Компания смогла отправить данные на модуль и получить обратно телеметрию прежде, чем оборудование отключилось. В компании сообщают, что все ключевые тесты были пройдены. В своём заявлении Intuitive Machines объявила, что с учётом положения солнца и солнечных панелей, а также чрезвычайно низких температур в кратере, компания не ожидает, что Athena перезарядится и заработает вновь. Миссия завершена и команды учёных теперь оценивают уже полученные данные. Ранее разработчики космического ЦОД из Lonestar уже смогли проверить возможность хранения данных на Луне, но проблемы с посадочным модулем Odysseus «Одиссей» не позволили продолжить эксперименты. Конечно, это не единственный проект космических дата-центров. Так, ещё год назад Lumen Orbit сообщала о намерении развернуть в космосе многочисленные микро-ЦОД для ИИ, Axiom Space построит орбитальный дата-центр ODC T1 на своей космической станции, схожими проектами интересуются даже итальянские военные. Совсем недавно Lumen Orbit переименовалась в Starcloud и привлекла ещё $10 млн на свои орбитальные ЦОД — тестовый запуск будет летом 2025 года. Список проектов далеко не исчерпывающий.

28.02.2025 [14:11], Руслан Авдеев

Член Палаты лордов Великобритании потребовал от Fujitsu немедленно выплатить £300 млн пострадавшим от сбоев в её ПОПо словам члена британской Палаты лордов от Лейбористской партии Кевана Джонса, барона Бимиша (Kevan Jones, Baron Beamish), компания Fujitsu обязана внести в государственную казну £300 млн. Средства должны быть взысканы в счёт возмещения расходов, связанных со скандалом с невинно пострадавшими от сбоев ПО Fujitsu сотрудниками почтовых отделений, сообщает ресурс Computer Weekly. В своё время многие сотрудник британских почт были несправедливо обвинены в махинациях, а некоторые из них даже понесли уголовную ответственность и получили тюремные сроки. Причиной стало программное обеспечение Fujitsu Horizon, проводившее ошибочные расчёты в бухгалтерских документах. Fujitsu принесла извинения и пообещала возместить издержки, но до сих пор ничего не заплатила, хотя по-прежнему получает многомиллионные прибыли от государственных контрактов. В то же время из кармана налогоплательщиков на компенсации пострадавшим уйдёт £600 млн, при этом многие жертвы денег ещё не дождались. Джонс заявил, что Fujitsu попросту прикрывается продолжающимся расследованием. По его же мнению, никаких новых выводов не будет. Парламентарий предложил, чтобы компания немедленно выплатила £300 млн. Самозапрета Fujitsu на участие в тендерах на государственные заказы мало, а власти должны запретить Fujitsu участвовать в будущих закупках, пока не произойдут серьёзные изменения в компании, говорит Джонс. При этом Fujitsu снова получила годовой контракт на сопровождение Horizon на сумму £40 млн. Фактически Fujitsu продолжает получать крупные государственные контракты в Великобритании. Только Королевская налоговая и таможенная служба (HMRC) потратила на решения Fujitsu более £240 млн в 2024, а в текущем расходы могут вырасти вдвое. Computer Weekly выяснил, что Fujitsu по-прежнему участвует в тендере HMRC на £370 млн и уверена в победе. Кроме того, между HMRC и Fujitsu был заключен прямой контракт на поставку облачных услуг и «железа» в рамках проекта North Star на сумму более £200 млн вообще без проведения какого-либо тендера. Наконец, Fujitsu участвувет в ещё одном «скромном» контракте с HMRC на £60 млн. Общие суммы сделок Fujitsu с госсектором Великобритании намного выше. Ранее сообщалось, что почта Великобритании до сих пор не может подсчитать точный размер компенсаций. Стоит отметить, что Fijitsu в 2024 году пыталась переложить вину на Почту Великобритании, которую якобы неоднократно предупреждала о возможных сбоях, но её топ-менеджеры не реагировали на информацию должным образом.

28.02.2025 [08:33], Руслан Авдеев

Не понимали, на что подписывались: чиновники Бирмингема не имели представления о специфике ERP Oracle Fusion до её провального внедренияСотрудники городского совета Бирмингема, курировавшие провальное внедрение ERP-системы Oracle Fusion, не понимали специфики выбранного программного обеспечения, сообщили аудиторы Grant Thornton. В результате крупнейший муниципалитет Европе остался без возможности управлять своими финансами, сообщает The Register. В апреле 2022 года городской совет Бирмингема принял «на вооружение» ERP-платформу Oracle Fusion на замену устаревшей, как тогда казалось, платформы SAP. С тех пор власти не могли справиться с ней для корректного управления финансами и теперь намерены внедрить продукт «с чистого листа». Общая расчётная стоимость проекта выросла с приблизительно £19 млн ($24,07 млн) до £108 млн ($137 млн). Отчёт независимых аудиторов Grant Thornton свидетельствует, что сотрудники городской совета и цифровой департамент не в полной мере понимали механизмы работы Oracle Fusion, выбранной для закупки в 2019 году. В результате властям приходилось полагаться на внешних партнёров. В то же время отсутствие необходимых знаний у подразделения цифровых и пользовательских сервисов (Digital and Customer Services) означало, что градоуправляющая структура не могла выступать в качестве «квалифицированного заказчика» и мотивированно критиковать работу системного интегратора Evosys и других исполнителей. Таким образом, неспособность должным образом инвестировать в возможности и потенциал ERP и эффективно управлять кадрами на ключевых позициях проекта привела к неудовлетворительным результатам и существенно повлияла на качество управление финансами муниципалитет. Совет заявил, что «примет к сведению» выводы аудиторов, и уже достигнут значительный прогресс в повторном внедрении ПО Oracle и «возвращении финансов в нужное русло». В муниципалитете утверждают, что проводят значительные работы для понимания проблем в системе и «извлечения уроков из того, что пошло не так». Более ранний отчёт показал, что спустя 2,5 года после запуска платформы Oracle система всё ещё не была «безопасной и не соответствовала требованиям». Де-факто она парализовала способность городского совета управлять финансами и отчитываться о движении средств. В Grant Thornton утверждают, что совет не полностью решил вопросы проектирования системы до её запуска и вряд ли получит полностью функционирующую систему до 2026 года — именно тогда запланирована вторая попытка внедрения. Стоит отметить, что бюджет Бирмингемского муниципалитета составляет около £3,2 млрд ($3,98 млрд) — из него покрываются расходы на социальное обеспечение, школы, вывоз мусора и др. Катастрофическое внедрение ERP-системы способствовало тому, что муниципалитет Бирмингема фактически обанкротился в сентябре 2023 года, вплоть до того, что потребовалось снизить яркость освещения на улицах. В апреле 2024 года также выяснилось, что журнал аудита в бухгалтерской системе не вёлся почти 18 месяцев, поэтому не было возможности определить, имели ли место случаи мошенничества в течение полутора лет с использованием системы. По данным агентства Audit Reform Lab, общая стоимость проекта фактически составит £216,5 млн, поскольку власти рассчитывали по итогам внедрения ERP сэкономить £69 млн только в 2023–2024 гг.

25.02.2025 [18:50], Руслан Авдеев

Еврокомиссия выступила с инициативой совместной защиты подводных кабелейЕврокомиссия и Верховный представитель Евросоюза по иностранным делам и политике безопасности Кая Каллас (Kaja Kallas) выступили с инициативой, призванной усилить безопасность и надёжность подводных кабелей, сообщает Datacenter Dynamics. Анонсированная главой комиссии Урсулой фон дер Ляйен (Ursula von der Leyen) в день празднования «независимости от российских электросетей» (Baltic Energy Independence Day) инициатива представляет собой ряд мер по защите критической подводной инфраструктуры: «предотвращение», «выявление», «ответ и восстановление», а также «сдерживание». Предполагается поддержка государств — членов ЕС путём усиления мер безопасности, приоритетное финансирование смарт-кабелей с интегрированными датчиками, совершенствования мер кризисного управления, улучшение возможностей по ремонту и др. Конечно, не обойдётся и без санкций в отношении «теневого флота», помогающего перевозить российские углеводороды. В дальнейшем предполагается картографирование существующих и запланированных подводных кабелей, координированная оценка рисков и создание «набора инструментов для обеспечения безопасности кабелей». Также планируется составить до конца года список приоритетных кабельных проектов, находящихся в сфере интересов Евросоюза, поскольку цифровая и энергетическая инфраструктура помогает поддерживать не только связь между странами Европы, но и со всем миром. В ЕС намерены принять меры для защиты кабелей, распознавать и эффективнее прогнозировать угрозы, а также ремонтировать повреждения настолько быстро, насколько это возможно. Политики призывают мобилизовать гражданские и военные ресурсы для наблюдения и реакции на атаки, вводить санкции в отношении ответственных за саботаж и сдерживать «будущих виновников». В последние месяцы участились повреждения кабелей в водах Балтийского моря. В конце прошлого года был повреждён энергетический кабель Estlink 2, а вместе с ним и четыре интернет-кабеля. Чуть раньше был пострадали два участка кабелей. Совсем недавно был снова пострадал один из повреждённых ранее интернет-кабелей, но в данном случае он отделался «царапиной». На днях также пострадал и кабель «Ростелекома». Происшествия в Балтийском море сподвигли на ответ со стороны НАТО, которая запустила новую военную программу Baltic Sentry для усиления защиты кабельной инфраструктуры в регионе. Также Германия совместно с израильской компанией Elta организовали использование подводного беспилотника Blue Whale для патрулирования Балтийского моря, а Швеция выделила для охраны корабли и самолёт.

22.02.2025 [00:40], Владимир Мироненко

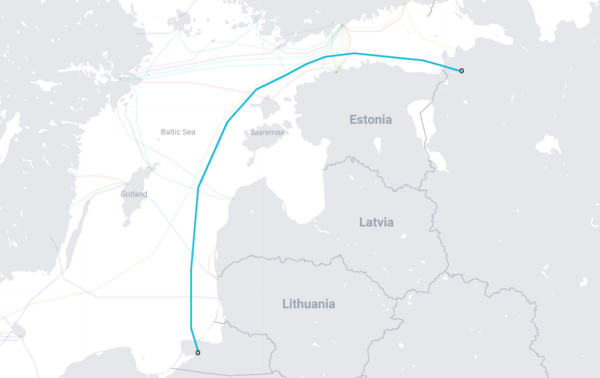

На Балтике вновь повреждён подводный кабель C-Lion1 между Финляндией и ГерманиейВ Балтийском море произошёл очередной инцидент, связанный с повреждением подводного кабеля. Финская компания Cinia сообщила о повреждении принадлежащего ей кабеля C-Lion1, проложенного по дну Балтийского моря между Финляндией и Германией. Ресурс Yle сообщил, что повреждение произошло у острова Готланд в исключительной экономической зоне Швеции. Его обнаружили в четверг, но как утверждает источник ресурса, повредить кабель могли ещё в январе. Это третье повреждение кабеля C-Lion1 за последние несколько месяцев. Предыдущие обрывы произошли в ноябре и декабре прошлого года. В этот раз, как утверждает компания-оператор, повреждение было незначительным и никак не отразилось на качестве обслуживания потребителей и объёмах интернет-трафика. Причины повреждения всё ещё изучаются Cinia, которая подала запрос в Национальное бюро расследований (NBI) Финляндии. Также к расследованию инцидента подключилась шведская прокуратура. В компании уточнили, что речь идёт о повреждении, а не обрыве кабеля. «Более конкретной информации о причине инцидента у нас нет. Возможно, это внешний фактор, а может и нет», — заявил ресурсу Yle гендиректор Cinia Ханну Муйкку (Hannu Muikku). Причиной предыдущих обрывов кабелей в Балтийском море называется низкая квалификация экипажей. 1173-км подводный кабель C-Lion1 (или Sea Lion) с четырьмя парами волокон, проложенный по маршруту Хельсинки–Росток, был введён в эксплуатацию в 2016 году. Он соединяет телекоммуникационные сети Центральной Европы с Финляндией и другими странами Северной Европы. До его прокладки передача данных в Финляндию осуществлялась через Данию и Швецию. В связи с участившимися инцидентами, связанными с повреждениями подводных кабелей в балтийской акватории, Швеция планирует выделить три военных судна и разведывательный самолёт для патрулирования региона, а Германия поставила на боевое дежурство подводный беспилотник Blue Whale.

09.02.2025 [00:35], Владимир Мироненко

В Балтийском море повреждён кабель «Ростелекома» — ремонт уже начатСогласно сообщениям СМИ, в акватории Балтийского моря был повреждён подводный кабель «Ростелекома». В госкомпании подтвердили ТАСС факт повреждения, уточнив, что инцидент произошёл в результате внешнего воздействия. По словам представителя «Ростелекома», в настоящее время ведутся восстановительные работы и на абонентах это происшествие никак не отразилась. Несколькими часами ранее береговая охрана Финляндии сообщила, что в исключительной экономической зоне страны в Финском заливе произошёл обрыв двух российских телекоммуникационных линий, проложенных между Санкт-Петербургом и Калининградом, и что к ремонту уже приступило российское судно «Сивуч». Об этом написал «Интерфакс». Как сообщили «Ведомости», командный центр береговой охраны также подтвердил финскому новостному агентству STT, что обрыв кабеля произошел в финской экономической зоне, не уточнив подробности инцидента. Это уже не первый случай повреждения подводных кабелей в этом регионе за последние несколько месяцев. В последнее воскресенье января было зафиксировано повреждение воздействия подводного оптоволоконного кабеля компании LVRTC, соединяющего Латвию и шведский остров Готланд. До этого в Балтийском море получили повреждения сразу четыре интернет-кабеля и один силовой. А ещё раньше, в ноябре были повреждены интернет-кабели, связывающие Финляндию, Германию, Литву и Швецию. С целью предупреждения подобных инцидентов, в начале января НАТО анонсировала программу Baltic Sentry по защите кабелей, а Швеция направила в Балтийское море три корабля и самолёт для патрулирования. В дополнение Германия начала патрулирование акватории Балтийского море с использованием подводного беспилотника Elta Systems. |

|