Материалы по тегу: безопасность

|

29.11.2022 [09:41], Андрей Крупин

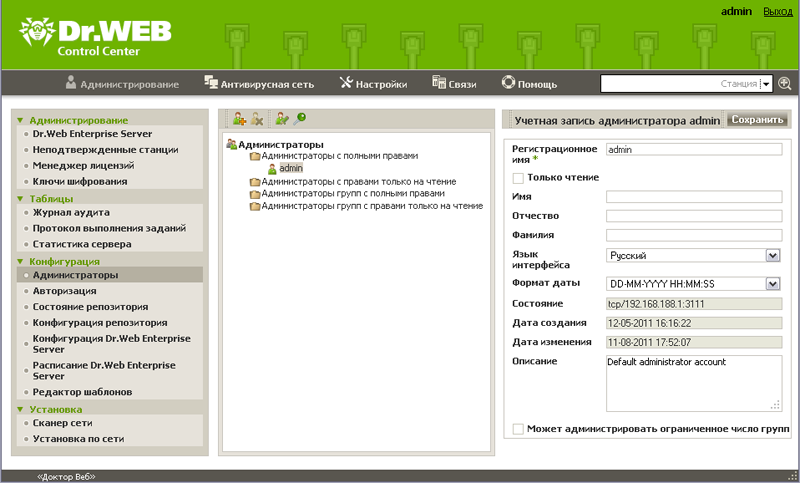

Стартовало открытое бета-тестирование Dr.Web Enterprise Security Suite 13.0.1Команда разработчиков компании «Доктор Веб» объявила о начале открытого бета-тестирования программного комплекса Dr.Web Enterprise Security Suite версии 13.0.1. Dr.Web Enterprise Security Suite имеет клиент-серверную архитектуру и предназначен для централизованной защиты всех узлов корпоративной сети, будь то рабочие станции, терминалы, почтовые и файловые серверы, серверы приложений, виртуальные среды, интернет-шлюзы, а также мобильные устройства сотрудников организации. Продукт зарегистрирован в реестре российского софта, совместим с отечественными ОС и может применяться в организациях любого масштаба.  В числе заметных изменений бета-версии Dr.Web Enterprise Security Suite 13.0.1 — упрощённая отправка информации о событиях в системы SIEM и оптимизация сбора диагностических данных с защищаемых компьютеров. Также в продукте оптимизирована скорость работы веб-интерфейса серверного модуля при большом количестве групп в антивирусной сети, добавлена функция резервного копирования пользовательских процедур и реализованы прочие нововведения. Подключиться к программе бета-тестирования Dr.Web Enterprise Security Suite 13.0.1 можно, проследовав по ссылке beta.drweb.com. В компании подчёркивают, что бета-версия защитного комплекса предназначена исключительно для ознакомления с продуктом и может содержать некоторые ошибки или недоработки. Не рекомендуется использовать тестовую сборку Dr.Web Enterprise Security Suite для защиты информации на рабочих станциях и серверах, критически важных для функционирования IT-инфраструктуры организации.

28.11.2022 [14:49], Сергей Карасёв

«Лаборатория Касперского», DEPO Computers и Axoft представили программно-аппаратные комплексы для импортозамещения

axoft

depo computers

software

импортозамещение

информационная безопасность

лаборатория касперского

сделано в россии

Компании Axoft, «Лаборатория Касперского» и DEPO Computers анонсировали новые российские программно-аппаратные комплексы, созданные на базе серверных платформ DEPO Storm и программных продуктов «Лаборатория Касперского». Решения предназначены для государственных учреждений и различных предприятий. Как утверждается, продукты обеспечивают системный подход к информационной безопасности и предназначены для защиты файловых и почтовых серверов, баз данных, гиперконвергентных и облачных инфраструктур, систем архивирования и хранения данных. Серверные платформы DEPO Storm успешно протестированы с решениями «Лаборатории Касперского», все интегрированные программные продукты подтвердили свою работоспособность и эффективность, комплексы полностью функциональны и обеспечивают требуемую надёжность и производительность. Решения подойдут для инфраструктур любого масштаба, сложности и любых категорий значимости объектов (согласно ФСТЭК).

Источник изображения: pixabay.com Программно-аппаратные решения соответствуют критериям «отечественности», предъявляемым к оборудованию и программному обеспечению. В частности, сервер хранения данных DEPO Storm 3450Z2RU и сервер DEPO Storm 3450U1R включены в Реестр российской промышленной продукции, произведенной на территории РФ. Программное обеспечение «Лаборатория Касперского» включено в Единый реестр российских программ для электронных вычислительных машин и баз данных. Партнёры Axoft и их заказчики получат доступ к следующим видам программно-аппаратных комплексов:

28.11.2022 [14:28], Андрей Крупин

InfoWatch представила Activity Monitor 2.0 — отдельный продукт для мониторинга действий персоналаКомпания InfoWatch объявила о выпуске новой версии Activity Monitor 2.0. Ранее инструмент входил в состав DLP-системы Traffic Monitor и расширял её возможности при расследовании инцидентов информационной безопасности. Теперь решение доступно в качестве отдельного продукта. InfoWatch Activity Monitor 2.0 анализирует активность сотрудников и строит статистику их работы в разрезах рабочих и нерабочих активностей, а также используемых приложений. Программный комплекс поддерживает интеграцию с системой контроля управления доступом (СКУД) российского производителя Perco и различными используемыми в корпоративной среде платформами.

Источник изображения: infowatch.ru Среди действий, которые контролирует Activity Monitor: вход, выход, блокировка рабочего компьютера; использование приложений и веб-сайтов, мониторинг вводимого текста и веб-запросов на сетевых ресурсах; действия с файлами и папками. Снимки экранов позволяют восстановить картину любого инцидента ИБ, а подробные данные об использовании рабочего времени дают возможность провести всестороннюю оценку эффективности работы персонала, в том числе и сотрудников на удалёнке. «Мы относим этот продукт к решениям, необходимым для повышения эффективности бизнеса, снижения издержек от неэффективности и предупреждения рисков от действий персонала. Это инструмент взаимной безопасности, повышающий уровень грамотности сотрудников в области информационной безопасности и снижающий риск ошибки, которая приведёт к нежелательным последствиям», — отмечают разработчики.

25.11.2022 [16:21], Сергей Карасёв

Более 40 % российских компаний нуждаются в перестройке систем киберзащитыИсследование, проведённое специалистами «РТК-Солар», говорит о том, что многие российские компании столкнулись с необходимостью реорганизации своей системы киберзащиты. Связано это с рядом причин: ростом киберугроз, новыми регуляторными требованиями, уходом зарубежных поставщиков и потребностью в импортозамещении. В опросе приняли участие более 150 респондентов, представляющих государственную отрасль, крупный и средний бизнес, включая IT, промышленность, транспорт, ретейл, здравоохранение. Опрос проводился в I и IV кварталах 2022 года, что позволило оценить динамику изменений.

Источник изображения: pixabay.com Как сообщается, к концу 2022 года 42 % российских организаций пришли к выводу, что им необходимо перестроить свою систему киберзащиты. В госсекторе данный показатель значительно выше — 61 %. На этом фоне крупные коммерческие компании уже начали активнее разрабатывать планы по реагированию на инциденты: если в начале года таких организаций было только 50 %, то теперь — примерно 70 %. Для модернизации систем киберзащиты российские компании намерены применять решения отечественных поставщиков. Примерно 76 % респондентов заявили, что перейдут на российские средства защиты информации (СЗИ) до конца текущего года. Сейчас доля российских ИБ-решений составляет 35 % против 29 % в I квартале. А к концу 2023 года показатель может достигнуть 52 %. «Фактическая доля отечественных решений выросла на 6–8 % за 2022 год. Но в то же время сохраняются и определённые барьеры, которые мешают импортозамещению. В частности, респонденты указывали на рост стоимости российских СЗИ — в среднем на 14 %», — говорится в исследовании. Наибольшим спросом пользуются VPN-шлюзы — их планируют внедрить или поменять 29 % опрошенных. На втором месте по популярности (19 %) находятся системы защиты от утечек (DLP). Кроме того, востребованы отечественные шлюзы безопасности (SWG), межсетевые экраны (NGFW), системы защиты веб-приложений (WAF) и системы управления событиями безопасности (SIEM).

03.03.2022 [19:00], Алексей Степин

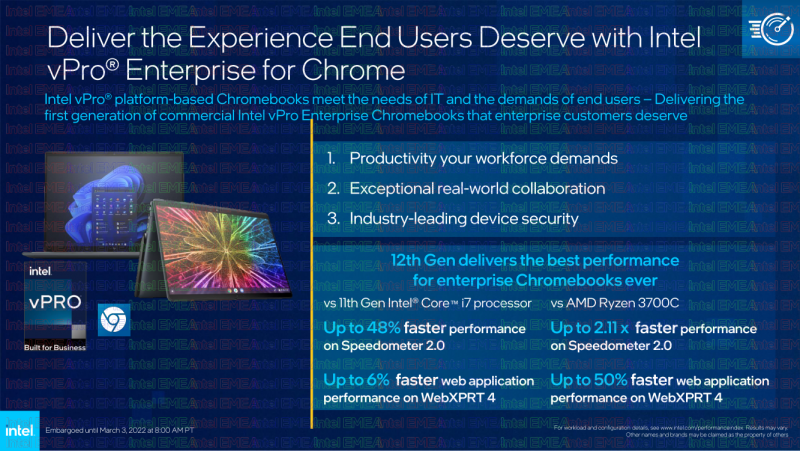

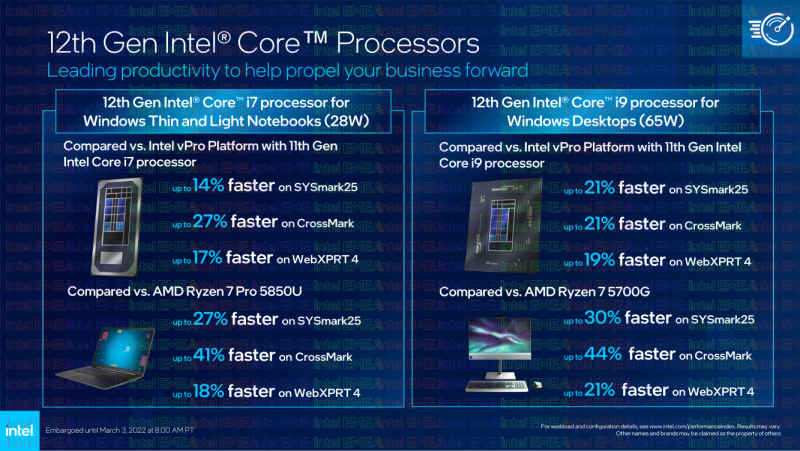

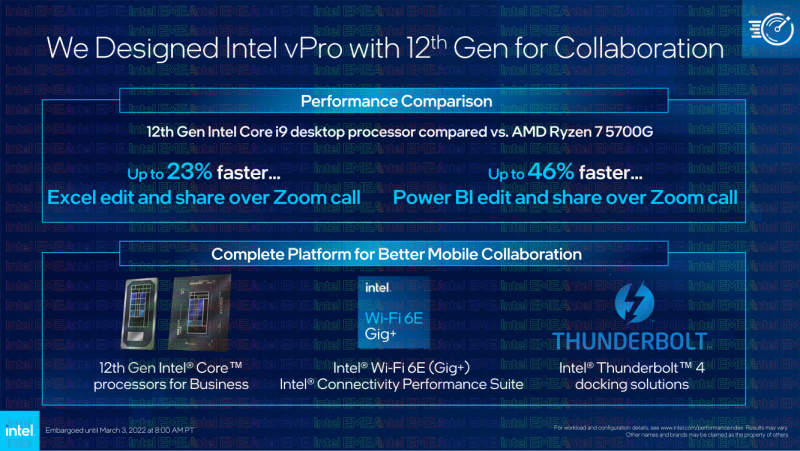

Intel анонсировала новую версию платформы vPro, в том числе для ChromeOSВместе с расширением двенадцатого поколения процессоров Core (Alder Lake) компания Intel представила и новую версию бизнес-платформы vPro, обеспечивающую улучшенные возможности в области удалённого управления и информационной безопасности. Сама платформа vPro насчитывает уже более 15 лет, но сегодня некогда достаточно простой набор технологий разросся до полноценного портфолио, покрывающего потребности бизнес-клиентов в любых масштабах. Обновлённое портфолио включает следующие разновидности Intel vPro:

В рамках новой версии vPro, по словам Intel, представлен полный спектр систем и решений, подходящий для любой задачи любой компании любого размера. Помимо всех тех особенностей, что предлагает архитектура Alder Lake (два вида ядер, DDR5 и т.д.), платформа vPro также включает ряд других программных и аппаратных компонентов:

На момент анонса партнёрами Intel представлено более 150 различных дизайнов вычислительных платформ, во всех форм-факторах. Все они должны быть доступны уже в этом году. Не забыта и сфера IoT, где процессоры Intel двенадцатого поколения в сочетании с vPro обеспечат высокую производительность и удобство удалённого управления. Новинки этого типа отлично впишутся в современную розничную торговлю, образование медицину, производственные и банковские процессы, экосистемы «умных городов» и т.д. С точки зрения Cisco, одного из крупнейших производителей сетевого оборудования, в новой платформе очень важна поддержка Wi-Fi 6E, не просто обеспечивающая настоящий «гигабит по воздуху», но и позволяющая без проблем подключать больше беспроводных устройств к точкам доступа, большую надёжность, и предсказуемость поведения Wi-Fi в сценариях класса mission critical. Компания считает очень удачным сочетание систем Intel с поддержкой Wi-Fi 6E c новыми точками доступа Cisco Catalyst и Meraki.

24.01.2022 [20:09], Алексей Степин

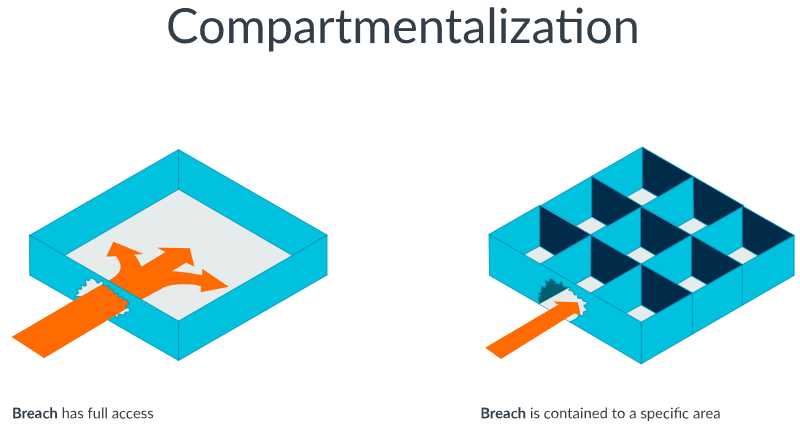

Arm выпустила прототип платы с процессором повышенной безопасности MorelloВ современном мире процессоров уже никого не удивляет нахождение очередной уязвимости, а иногда тропинкой для злоумышленника становятся технологии, изначально призванные повысить уровень безопасности. Ряд исследователей небезосновательно считает, что «заплатками» отделаться не получится и надо менять глубинные принципы, лежащие в основе процессорных архитектур. Один из таких проектов, развиваемый с 2010 года усилиями SRI International и Кембриджского университета — это CHERI. В 2019 к нему присоединилась Arm, недавно представившая первый прототип платы с процессором Morello, который базируется на двух ключевых принципах, заложенных в CHERI — масштабируемая компартментализация и тонко настраиваемая защита содержимого памяти. Оба принципа реализованы аппаратно и сами по себе не новы.

Изображения: Arm По сути речь идёт о расширении стандартного набора инструкций, с помощью которого даже написанное с использованием языков, позволяющих относительно легко сделать ошибки при работе с памятью (а это обычно C/C++), ПО можно заставить работать без образования серьёзных дыр в защите. Тщательная компартментализация (т.е. разделение) кода ОС и приложений хотя и не исключает наличие уязвимостей, но серьёзно ограничивает область возможного нанесения вреда.  В частности, любая инструкция типа load/store и любая операция выборки должны быть авторизованы на аппаратном уровне со стороны процессора. Разумеется, это не высокоуровневая защита, а скорее набор базовых блоков для построения таковой. Принцип компартментализации ещё проще: если в классической архитектуре взломщик может получить контроль над всей системой, то в изолированных друг от друга ОС и приложениях, он лишь проникнет в одну из множества небольших «ячекк», а его действия послужат сигналом для защитных механизмов.

Блок-схема Arm Morello Arm Morello — первый чип на базе CHERI. Текущая аппаратная реализация использует модифицированные ядра Neoverse N1 (ARMv8.2) с частотой 2,5 ГГц. Первые платы с новым процессором предназначены таким IT-гигантам как Google и Microsoft, а также заинтересованным партнёрам образовательным учреждениям. На текущий момент разработчики предлагают модифицированное ядро FreeBSD, часть стандартных UNIX-программ, а также некоторые другие приложения. С появлением готовых плат и процессоров процесс адаптации ПО должен значительно ускориться.

07.01.2022 [16:18], Владимир Мироненко

Morgan Stanley сэкономил $100 тыс. на утилизации жёстких дисков, а в результате потерял $120 млнАмериканский банк Morgan Stanley заключил мировое соглашение и согласился выплатить компенсацию в размере $60 млн для урегулирования коллективного иска, поданного от имени 15 млн клиентов. Согласно иску, из-за ошибочных действий банка, произошли две утечки персональных данных его клиентов. Банк потенциальные утечки признал, разослав клиентам уведомления в июле 2020 года, но виноватым себя не считает. В первом случае во время вывода из эксплуатации двух центров обработки данных (ЦОД) в 2016 году с жёстких дисков, возможно, не была стёрта вся информация, в том числе данные клиентов, которые попали в руки сторонних организаций. Во втором случае в ходе модернизации оборудования в одном из филиалов был утерян сервер с клиентскими данными, которые могли быть незашифрованными из-за программного бага. Эти данные тоже могли попасть в чужие руки.

Фото: Pixabay/pastedo Из-за неспособности вывести должным образом из эксплуатации два ЦОД банк уже был оштрафован Управлением контролёра денежного обращения США (OCC) на $60 млн. Регулятор обвинил банк в том, что тот «не осуществлял надлежащего надзора». Из-за нарушения банк столкнулся с восемью судебными исками, которые были объединены в один коллективный иск. Банк обвинили в «игнорировании отраслевых стандартов» в отношении надлежащей утилизации ИТ-активов (ITAD). Согласно документам, банк отказался от услуг IBM в пользу «неизвестного и неквалифицированного поставщика» для вывода из эксплуатации своего IT-оборудования в рамках «решений, ориентированных на получение прибыли», чтобы сэкономить $100 тыс. Затем Morgan Stanley заключил контракт с фирмой Triple Crown на демонтаж оборудования и утилизацию. Вместо утилизации Triple Crown продала это оборудование фирме AnythingIT, а банку сообщила, что оборудование утилизировано. В свою очередь, AnythingIT, не удалив данные с жёстких дисков, продала оборудование компании KruseCom. Как поступила с ним KruseCom неизвестно — оборудование либо было продано ещё кому-то, либо уничтожено. Несмотря на признание того, что часть утерянного оборудования так и не была возвращена, банк продолжает настаивать на том, что клиентам не было причинено никакого вреда. Предварительное соглашение об урегулировании коллективного иска было подано в пятницу вечером в федеральный суд Манхэттена. Соглашение вступит в силу после одобрения окружным судьёй. |

|