Материалы по тегу: windows 11

|

08.04.2025 [17:09], Руслан Авдеев

Windows 11 Enterprise научили обновляться без перезагрузки (ну, почти)

microsoft

software

windows

windows 11

windows update

информационная безопасность

операционная система

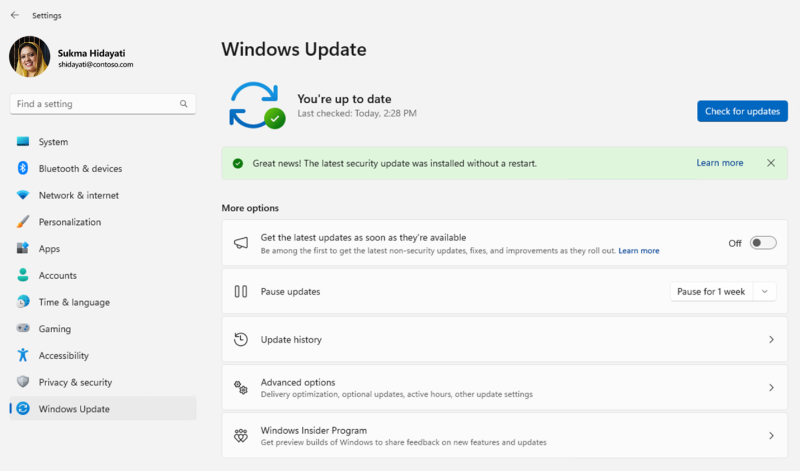

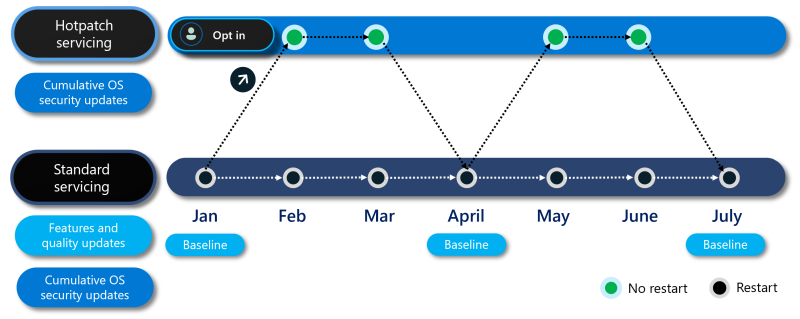

Microsoft объявила о запуске системы «горячих» обновлений (hotpatch) ОС в Windows 11 Enterprise версии 24H2. Теперь пользователи смогут устанавливать апдейты без необходимости перезагружать свои устройства в процессе работы — это нововведение призвано значительно упростить работу корпоративных пользователей. «Горячие» обновления доступны для x64-платформ AMD или Intel. Для Arm64-платформ функция пока тестируется, но её можно включить вручную в реестре. Конечно, периодически перезагрузки всё-таки потребуются. Но системы, по крайней мере, придётся перезапускать не ежемесячно, а ежеквартально — с выпуском кумулятивных апдейтов. Для того, чтобы пользоваться новыми преимуществами, потребуются:

Источник изображения: Microsoft Новые обновления будут выходить в соответствии со стандартным графиком, принятым для Windows 10 и Windows 11 23H2. Hotpatch-апдейты получат специальные идентификаторы, чтобы отличать их от обычных пакетов, и в основном содержать обновления, касающиеся безопасности. Система будет автоматически определять, соответствует ли каждое конкретное устройство требованиям для «горячего» обновления. Другими словами, операционная система сама предложит включить новую функцию, если та будет доступна.

Источник изображения: Microsoft Владельцы домашних (Home) и профессиональных (Pro) версий Windows 11 воспользоваться новым механизмом обновления пока не могут. Можно ожидать, что по мере распространения Windows 11 24H2 количество устройств, совместимых с Hotpatch, тоже будет расти. Однако для Microsoft в данном случае приоритетным является корпоративный рынок.

27.07.2024 [00:25], Руслан Авдеев

Дешёвые сканеры штрихкодов помогли в кратчайшие сроки восстановить пострадавшие от CrowdStrike компьютеры

bitlocker

crowdstrike

microsoft

software

windows 11

австралия

автоматизация

администрирование

информационная безопасность

операционная система

сбой

шифрование

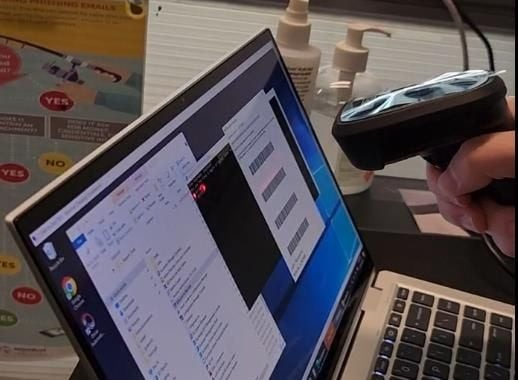

Вскоре после недавнего массового сбоя ПК на Windows, произошедшего по вине компании CrowdStrike, в австралийском подразделении консалтингового бизнеса Grant Thornton нашли удобный способ быстро избавиться от «синих экранов смерти» (BSOD). The Register сообщает, что один из технических специалистов компании вовремя вспомнил о том, что самые простые сканеры штрихкодов воспринимаются ПК как клавиатуры.

Источник изображения: Grant Thornton Это совершенно бесполезное на первый взгляд знание приобрело большое значение, когда в компании попытались найти решение проблемы, созданной CrowdStrike. В австралийском филиале Grant Thornton в цикл бесконечной перезагрузки отправились сотни ПК и не менее ста серверов. При этом все они были защищены с помощью BitLocker, поэтому в процессе восстановления требовался ввод 48-символьного ключа для расшифровки раздела. Если работу серверов удалось восстановить вручную, то для ПК пришлось придумать инструмент автоматизации. Открыто рассылать ключи для BitLocker было бы слишком рискованно, да и зачитывать их по телефону или диктовать лично весьма затруднительно. Поэтому в компании сконвертировали ключи в штрихкоды, которые можно мгновенно отсканировать с экрана ноутбука администратора.

Источник изображения: PublicDomainPictures/unsplash.com В результате все ПК заработали уже к обеду, на починку каждого из них ушло 3–5 минут, тогда как в случае серверов на ручное восстановление уходило по 20 минут. В Grant Thornton сожалеют лишь о том, что не догадались сразу использовать QR-коды, тогда зашифровать в них можно было бы больше данных, полностью автоматизировав процесс восстановления. Впрочем, в компании и без того в восторге, что отделались малой кровью в сравнении с другими бизнесами. Масштабный сбой стал последствием выпуска некорректного обновления системы защиты CrowdStrike. В самой Microsoft первопричиной недавнего масштабного сбоя назвали вынужденное соглашение 2009 года с Евросоюзом, согласно которому разработчикам защитных программ обеспечили низкоуровневый доступ к операционным системам Windows. В CrowdStrike признали собственную вину и сослались на баг в программе тестирования собственных апдейтов. Редакция со своей стороны желает системным администраторам никогда не сталкиваться с такими проблемами. |

|