Материалы по тегу: dns

|

11.09.2024 [11:47], Руслан Авдеев

План Малайзии по блокировке зарубежных DNS провалился через день из-за массового протеста граждан и бизнесаТелеком-регулятор Малайзии был вынужден отказаться от блокировки находящихся за рубежом DNS-сервисов. По данным The Register, это случилось всего через день после введения плана в действие, поскольку местные регуляторы столкнулись с резкой критикой со стороны населения и компаний, в числе прочего обвинивших правительство в злоупотреблении полномочиями. В прошлую пятницу местная Комиссия по коммуникациям и мультимедиа Малайзии (Malaysian Communications and Multimedia Commission, MCMC) опубликовала материал в формате вопрос-ответ, в котором сообщила, что все интернет-провайдеры получили указание перенаправлять трафик с офшорных DNS-сервисов на альтернативные, подконтрольные малайзийским интернет-провайдерам. Предполагалось, что такие меры защитят граждан от азартных игр, контента «для взрослых», нарушения авторских прав и мошенничества. Утверждалось, что новые меры не повлияют на скорость интернета при посещении легальных веб-сайтов. Немедленно граждане, медийные персоны и политики выступили против такого плана, заявив, что он может оказаться равносильным цензуре и, следовательно, речь идёт о злоупотреблении полномочиями правительством. Более того, некоторые политики назвали меры «контрпродуктивными» для развития IT-стартапов, инноваций вообще и дата-центров. В MCMC выпустили второе заявление, в котором снова подчеркнули, что новые меры направлены на защиту уязвимых групп от вредоносного контента. В Комиссии вновь пообещали, что блокироваться будут только незаконные сайты, а считающие себя несправедливо обиженными могут подать жалобы в Апелляционный трибунал. По данным регулятора, с 2018 года по начало августа 2024 года заблокировано более 24 тыс. сайтов, из них около 39 % — за азартные игры, 31 % — за «взрослый» медиаконтент и 14 % за нарушение авторских прав. Остальные заблокированы по иным причинам, связанным с проституцией, мошенничеством и т.п. В итоге инициатива MCMC провалилась. Директива о запрете зарубежных DNS должна была вступить в силу 30 сентября, но уже к субботе — буквально через день после её анонса, местный министр связи Фахми Фадзил (Fahmi Fadzil) объявил, что приказал MCMC пока не принимать никаких мер, а у заинтересованных сторон запрошены дополнительные комментарии. В странах Евросоюза, США, Китае, России и т.п. также принимаются меры по «фильтрации» неугодного контента, которые часто ведут к результатам, прямо противоположным задуманным. В случае с Малайзией проблема усугубляется тем, что страна претендует на роль нового IT-хаба, способного потеснить соседний Сингапур, а такие ограничения действительно способны повредить развивающемуся бизнесу.

18.02.2024 [23:07], Сергей Карасёв

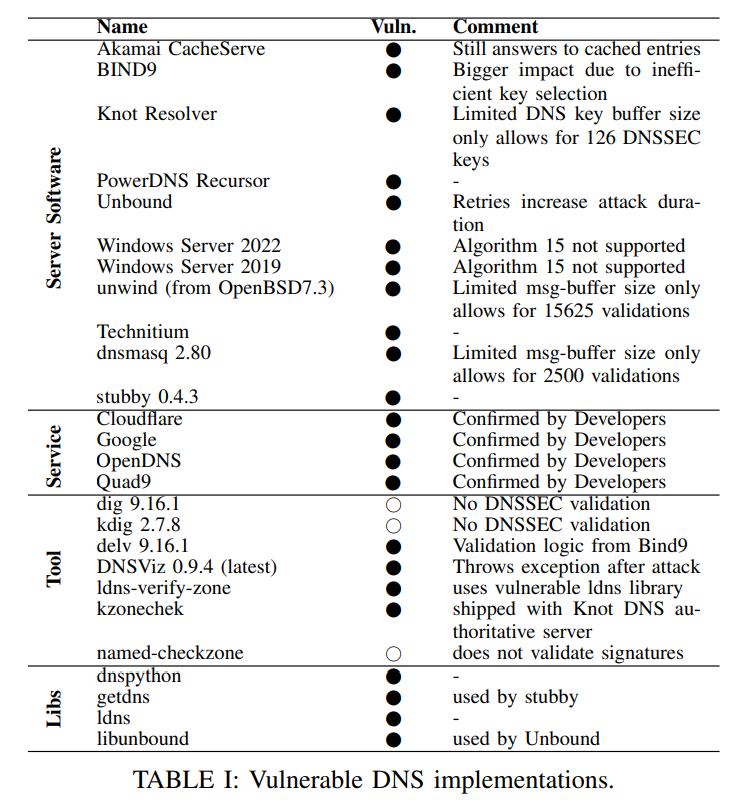

Уязвимость KeyTrap позволяет надолго вывести из строя DNS при помощи единственного запросаСпециалисты Немецкого национального исследовательского центра прикладной кибербезопасности ATHENE сообщили об обнаружении опасной уязвимости в механизме DNSSEC (Domain Name System Security Extensions) — наборе расширений протокола DNS. Брешь теоретически позволяет вывести из строя DNS-сервер путём проведения DoS-атаки. В исследовании приняли участие сотрудники Франкфуртского университета имени Иоганна Вольфганга Гёте (Goethe University Frankfurt), Фраунгоферовского института технологий информационной безопасности (Fraunhofer SIT) и Дармштадтского технического университета (Technical University of Darmstadt).

Источник изображения: pixabay.com Расширения DNSSEC призваны минимизировать атаки, связанные с подменой IP-адреса при обработке доменных имён. Технология нацелена на обеспечение достоверности и целостности данных. Принцип работы DNSSEC основан на использовании цифровых подписей, при этом сам механизм не шифрует данные и не изменяет управление ими. Обнаруженная уязвимость получила название KeyTrap, или CVE-2023-50387: ей присвоен рейтинг опасности CVSS 7,5 балла из 10. Атака нацелена на DNS-резолвер. Отправка сформированного специальным образом пакета данных приводит к тому, что DNS-резолвер, использующий DNSSEC, начинает выполнять огромный объём ресурсоёмких криптографических вычислений. Кроме того, существует схожая уязвимость NSEC3 (CVE-2023-50868) при вычислении хешей.

Источник: ATHENE Из-за такой алгоритмической атаки количество выполняемых CPU инструкций в DNS-резолвере возрастает в 2 млн раз, и система оказывается не в состоянии обрабатывать другие запросы. Исследователи заявляют, что один запрос может привести к недоступности сервера: в зависимости от реализации резолвера это состояние длится от 56 секунд до 16 часов. По оценкам, на сегодняшний день DNS-резолверы с расширениями DNSSEC используют 31 % веб-клиентов в интернете. Таким образом, проблема носит масштабный характер. Она затрагивает, например, Google Public DNS, Quad9, OpenDNS и Cloudflare. Об уязвимости также сообщила компания Akamai, которая уже выпустила необходимые исправления для рекурсивных резолверов Akamai DNSi (CacheServe, AnswerX). Уязвимость устранена в версиях Unbound 1.19.1, PowerDNS Recursor 4.8.6, 4.9.3 и 5.0.2, Knot Resolver 5.7.1, dnsmasq 2.90, BIND 9.16.48, 9.18.24 и 9.19.21. Примечательно, что уязвимость в BIND9 появилась ещё в 2000 году, а в Unbound — в 2007 году. И все эти годы проблемы никто не замечал, несмотря на открытость исходного кода обоих проектов.

30.01.2024 [14:25], Сергей Карасёв

ICANN предлагает создать домен .Internal для локальных сетейКорпорация по управлению доменными именами и IP-адресами (ICANN) организовала общественное обсуждение предложения по созданию доменной зоны верхнего уровня (TLD) .Internal, предназначенной для частного использования и локальных (внутренних) сетей. Идея состоит в том, что .Internal будет выполнять те же функции, что и, например, IPv4-блок 192.168.x.x. Этот диапазон не используется в общедоступном интернете. Указанные адреса предназначены для применения исключительно в локальных сетях, а их распределение никем не контролируется.

Источник изображения: pixabay.com Консультативный комитет ICANN по безопасности и стабильности (SSAC) рекомендовал создать домен верхнего уровня вроде .Internal в 2020 году. Тогда отмечалось, что многие предприятия и поставщики устройств специально используют TLD, которых нет в корневой зоне, когда им необходимы имена для частного применения. Однако такая практика является нескоординированной и, как утверждается, может нанести вред пользователям интернета — отчасти из-за того, что DNS-серверы вынуждены обрабатывать и отклонять запросы к доменам, используемым только в локальных сетях. Вместе с тем DNS-серверы не могут предотвратить внутреннее использование специальных TLD. Поэтому SSAC рекомендует создать домен, который изначально зарезервирован для локальных сетей. На этапе дебатов были получены 35 предложений по названию такого TLD. Оценки проводились для всех шести языков ООН: английского, арабского, испанского, китайского, русского и французского. В ходе обсуждения многие кандидаты «были признаны неподходящими из-за отсутствия значимости». В итоге, остались два подходящих варианта: .Private и .Internal. При этом .Private решено отклонить, поскольку это имя может ассоциироваться с завышенным уровнем приватности и вызывать противоречия. После получения обратной связи и отзывов от участников рынка правление ICANN, как планируется, одобрит создание домена .Internal. |

|